Pierwsze kroki z kamerą Raspberry Pi

Cel

• Dowiedz się, jak podłączyć kamerę do Raspberry Pi

• Dowiedz się, jak wyświetlić sygnał wyjściowy z kamery za pomocą języka Python

• Dowiedz się, jak zapisywać obrazy i wideo z aparatu za pomocą wiersza poleceń

• Dowiedz się, jak zapisywać obrazy i wideo z aparatu w Pythonie

• Dowiedz się, jak zastosować podstawowe efekty na źródle kamery

Plan laboratorium

W tym laboratorium wyjaśniono, jak podłączyć kamerę Raspberry Pi do Raspberry Pi w celu robienia zdjęć i nagrywania wideo. Dowiemy się również, jak zastosować kilka podstawowych filtrów obrazu.

Wymagane komponenty sprzętowe

• Karta SD z zainstalowanym systemem operacyjnym (będziemy pracować na systemie Raspberry Pi)

• Wyświetlacz i kabel HDMI

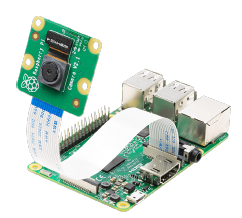

• Kamera Raspberry Pi V2

• Klawiatura i mysz

• Zasilacz

Pierwsze kroki z kamerą Raspberry Pi

Podłączenie kamery do Raspberry Pi

Wszystkie aktualne modele Raspberry Pi posiadają port do podłączenia modułu kamery. Uwaga: jeśli chcesz używać Raspberry Pi Zero, potrzebujesz kabla taśmowego modułu kamery, który pasuje do mniejszego portu modułu kamery Raspberry Pi Zero.

Istnieją dwie wersje modułu kamery:

1. Wersja standardowa przeznaczona do robienia zdjęć w normalnym świetle

2. Wersja NoIR, która nie posiada filtra podczerwieni, dzięki czemu można jej używać razem ze źródłem światła podczerwonego do robienia zdjęć w ciemności

Podłącz moduł kamery

Upewnij się, że Raspberry Pi jest wyłączone.

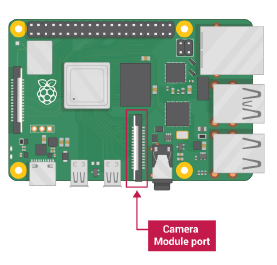

1. Znajdź port modułu kamery

2. Delikatnie pociągnij krawędzie plastikowego zatrzasku portu

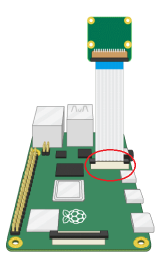

3. Włóż kabel taśmowy modułu kamery; upewnij się, że złącza na dole kabla taśmowego są skierowane w stronę styków w porcie.

4. Wciśnij plastikowy zacisk z powrotem na miejsce

Włącz interfejs aparatu

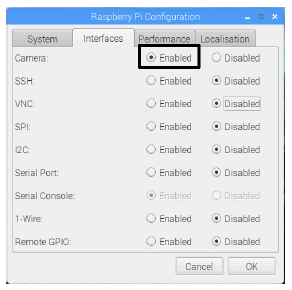

Po podłączeniu kamer należy włączyć interfejs kamery w narzędziu konfiguracyjnym Raspberry Pi. Wykonaj poniższe kroki, aby ukończyć tę operację.

1. Uruchom Raspberry Pi

2. Przejdź do menu głównego i otwórz narzędzie konfiguracyjne Raspberry Pi, jak pokazano na rysunku.

3. Wybierz zakładkę Interfejsy i upewnij się, że kamera jest włączona, jak pokazano.

4. Uruchom ponownie Raspberry Pi

Jak sterować modułem kamery za pomocą wiersza poleceń

Teraz, gdy moduł kamery jest podłączony, a oprogramowanie włączone, wypróbuj narzędzia wiersza poleceń raspistill i raspivid.

• Otwórz okno terminala, klikając ikonę terminala na pasku zadań lub wybierając z menu

• Wpisz "raspistill -o Desktop/image.jpg" w oknie terminala bez "" i naciśnij klawisz Enter. Po uruchomieniu polecenia podgląd aparatu będzie otwarty na pięć sekund przed wykonaniem zdjęcia.

• Poszukaj ikony pliku obrazu na pulpicie i kliknij dwukrotnie ikonę pliku, aby otworzyć obraz. Dodając różne opcje, możesz ustawić rozmiar i wygląd obrazu wykonywanego przez polecenie raspistill.

• Na przykład dodaj -h i -w, aby zmienić wysokość i szerokość obrazu

• Wpisz "raspistill -o Desktop/image-small.jpg -w 640 -h 480" w oknie terminala bez "" i naciśnij klawisz Enter.

• Teraz nagraj wideo za pomocą modułu kamery, używając następującego polecenia raspivid

• Wpisz "raspivid -o Desktop/video.h264" w oknie terminala bez "" i naciśnij klawisz Enter.

• Aby odtworzyć plik wideo, kliknij dwukrotnie ikonę pliku video.h264 na Pulpicie, aby otworzyć go w programie VLC Media Player.

Jak sterować modułem kamery za pomocą kodu Pythona

Biblioteka Python picamera umożliwia sterowanie modułem kamery i tworzenie niesamowitych projektów.

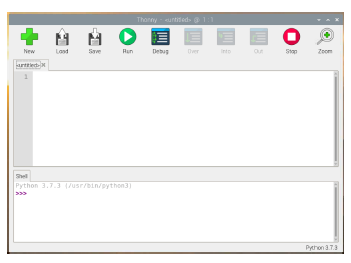

• Otwórz edytor Pythona 3, taki jak Thonny Python IDE

• Otwórz nowy plik i zapisz go jako Camera.py (NIE ZAPISUJ PLIKU JAKO picamera.py)

• Wprowadź następujący kod

1 from pi camera import PiCamera

2 from t ime importsleep

3 camera = PiCamera ( )

4 camera.start _ preview ( )

5 sleep ( 5 )

6 camera.stop_preview ( )

• Zapisz i uruchom swój program. Podgląd kamery powinien wyświetlić się na pięć sekund i ponownie zamknąć

Uwaga: podgląd z kamery działa tylko wtedy, gdy do Raspberry Pi podłączony jest monitor. Jeśli korzystasz ze zdalnego dostępu (takiego jak SSH lub VNC), nie zobaczysz podglądu kamery.

• Jeśli podgląd jest odwrócony do góry nogami, możesz obrócić go o 180 stopni za pomocą poniższego kodu

1 camera = PiCamera ( )

2 camera . rotation = 180

Obraz można obrócić o 90, 180 lub 270 stopni. Aby zresetować obraz, ustaw obrót na 0 stopni.

• Spraw, aby podgląd kamery był przezroczysty, ustawiając poziom alfa

1 camera.start _ preview ( alpha =200)

Wartość alfa może być dowolną liczbą z zakresu od 0 do 255.

Rób zdjęcia za pomocą kodu Pythona

Teraz użyj modułu aparatu i języka Python, aby zrobić kilka zdjęć.

• Zmień swój kod, aby dodać linię Camera.capture().

1 camera.start_preview ( )

2 sleep ( 5 )

3 camera.capture ( '/home/p i /Desktop/image.jpg ' )

4 camera.stop_preview( )

Uwaga: ważne jest, aby spać przez co najmniej dwie sekundy przed zrobieniem zdjęcia, ponieważ daje to czujnikowi aparatu czas na wykrycie poziomu światła.

• Uruchom kod.

Powinieneś widzieć podgląd kamery otwarty przez pięć sekund, a następnie powinno zostać zrobione zdjęcie. W trakcie robienia zdjęcia można zobaczyć, jak podgląd na chwilę dostosowuje się do innej rozdzielczości. Twój nowy obraz powinien zostać zapisany na pulpicie.

• Teraz dodaj pętlę, aby zrobić pięć zdjęć z rzędu

1 camera.start_preview ( )

2 for i in range ( 5 ) :

3 sleep( 5 )

4 camera.capture ( '/home/pi/Desktop/image%s.jpg' % i )

5 camera.stop_preview ( )

Zmienna i zlicza, ile razy pętla została wykonana, od 0 do 4. Dlatego obrazy są zapisywane jako image0.jpg, image1.jpg i tak dalej.

• Uruchom kod ponownie i przytrzymaj moduł kamery w pozycji. Aparat powinien robić jedno zdjęcie co pięć sekund. Po wykonaniu piątego zdjęcia podgląd zostanie zamknięty.

• Spójrz na swój pulpit, aby znaleźć pięć nowych zdjęć.

Nagrywanie wideo za pomocą kodu Python

• Zmień swój kod, aby usunąć funkcję Capture() i zamiast tego dodaj start_recording() i stop_recording()

Twój kod powinien teraz wyglądać tak:

1 camera.start_preview( )

2 camera.start_recording ( '/home/pi/Desktop/video.h264' )

3 sleep( 5 )

4 camera.stop_recording( )

5 camera.stop_preview( )

• Uruchom kod.

Twoje Raspberry Pi powinno otworzyć podgląd, nagrać 5 sekund wideo, a następnie zamknąć podgląd.

Jak zmienić ustawienia obrazu i dodać efekty graficzne

Oprogramowanie Python picamera udostępnia szereg efektów i konfiguracji umożliwiających zmianę wyglądu zdjęć.

Uwaga: niektóre ustawienia wpływają tylko na podgląd, a nie na przechwycony obraz, niektóre wpływają tylko na przechwycony obraz, a wiele innych wpływa na oba.

Ustaw rozdzielczość obrazu

Możesz zmienić rozdzielczość obrazu rejestrowanego przez moduł kamery. Domyślnie rozdzielczość obrazu jest ustawiona na rozdzielczość monitora. Maksymalna rozdzielczość wynosi 2592×1944 w przypadku zdjęć i 1920×1080 w przypadku nagrywania wideo.

o Użyj poniższego kodu, aby ustawić rozdzielczość na maksymalną i zrobić zdjęcie.

Uwaga: aby włączyć tę maksymalną rozdzielczość, należy również ustawić liczbę klatek na sekundę na 15. Minimalna rozdzielczość to 64×64.

1 camera.start_preview ( )

2 camera.start_recording ( '/home/pi/Desktop/video.h264 ' )

3 sleep( 5 )

4 camera.stop_recording( )

5 camera.stop_preview ( )

• Spróbuj zrobić zdjęcie w minimalnej rozdzielczości.

Dodaj tekst do swojego obrazu. Możesz dodać tekst do obrazu za pomocą polecenia annotate_text.

• Uruchom ten kod, aby go wypróbować

1 camera.start_preview( )

2 camera.annotate_text = "Hello world ! "

3 sleep ( 5 )

4 camera.capture( '/home/pi/Desktop/text.jpg' )

5 camera.stop_preview( )

Zmień wygląd dodanego tekstu

• Ustaw rozmiar tekstu za pomocą poniższego kodu

1 camera.annotate_text_size = 50

Możesz ustawić rozmiar tekstu w zakresie od 6 do 160. Domyślny rozmiar to 32. Można również zmienić kolor tekstu.

• Przede wszystkim dodaj Color do linii importu na górze programu

1 from pi camera import PiCamera , Color 2

• Następnie pod linią importu zmień resztę kodu, aby wyglądał tak

1 camera.start_preview( )

2 camera.annotate_background = Color ( 'blue' )

3 camera.annotate_foreground= Color ( 'yellow ' )

4 camera.annotate_text="Hello world "

5 sleep( 5 )

6 camera.stop_preview ( )

Zmień jasność podglądu

Możesz zmienić jasność wyświetlanego podglądu. Domyślna jasność wynosi 50 i można ją ustawić na dowolną wartość z zakresu od 0 do 100.

• Uruchom następujący kod, aby to wypróbować

1 camera.start_preview( )

2 camera.brightness = 70

3 sleep ( 5 )

4 camera.capture ( '/home/pi /Desktop/bright.jpg ' )

5 camera.stop_preview ( )

• Poniższa pętla dostosowuje jasność, a także dodaje tekst, aby wyświetlić bieżący poziom jasności

1 camera.start_preview ( )

2 for i in range ( 1 0 0 ) :

3 camera.annotate_text = "Brightness : %s " % i

4 camera.brightness = i

5 sleep ( 0 . 1 )

6 camera.stop_preview ( )

Zmień kontrast podglądu

Podobnie jak w przypadku jasności podglądu, możesz zmienić kontrast podglądu.

• Uruchom następujący kod, aby to wypróbować:

1 camera.start_preview ( )

2 for i in range ( 1 0 0 ) :

3 camera.annotate_text = "Contrast : %s " % i

4 camera.contrast = i

5 sleep ( 0 . 1 )

6 camera.stop_preview ( )

Dodaj fajne efekty graficzne

Możesz użyć Camera.image_effect, aby zastosować określony efekt obrazu.

Opcje efektów obrazu to:

• brak

• negatywny

• solaryzować

• szkic

• odszumić

• wytłoczenie

• farba olejna

• właz

• gpen

• pastelowe

• akwarela

• film

• rozmycie

• nasycenie

• zamiana kolorów

• wypłukany

• posteryzować

• punkt kolorowy

• balans kolorów

• kreskówka

• usuń przeplot1

• usuń przeplot2

Domyślny efekt to brak.

• Wybierz efekt obrazu i wypróbuj go

1 camera.start_preview ( )

2 camera . image_effect = ' color swap '

3 sleep ( 5 )

4 camera.capture ( '/home/pi/Desktop/color swap. jpg ' )

5 camera.stop_preview ( )

• Uruchom ten kod, aby zapętlić wszystkie efekty obrazu za pomocą aparatu.IMAGE_EFFECTS

1 camera.start_preview ( )

2 for effect in camera.IMAGE_EFFECTS :

3 camera.image_effect = effect

4 camera.annotate_text = "Effect : %s " % effect

5 sleep ( 5 )

6 camera.stop_preview ( )

Ustaw tryb ekspozycji obrazu

Możesz użyć Camera.exposure_mode, aby ustawić ekspozycję w określonym trybie. Opcje trybu ekspozycji to:

• wyłączony

• auto

• noc

• nocny podgląd

• podświetlenie

• reflektor

• Sporty

• śnieg

• plaża

• bardzo długo

• stała liczba klatek na sekundę

• przeciwwstrząsowy

• fajerwerki

Domyślnym trybem jest tryb automatyczny.

• Wybierz tryb ekspozycji i wypróbuj go:

1 camera.start_preview ( )

2 camera.exposure_mode = ' beach '

3 sleep ( 5 )

4 camera.capture ( '/home/pi/Desktop/beach.jpg ' )

5 camera.stop_preview ( )

• Możesz zapętlić wszystkie tryby ekspozycji za pomocą aparatu.EXPOSURE_MODES, tak jak to zrobiłeś w przypadku efektów obrazu. Zmiana balansu bieli obrazu Za pomocą pliku Camera.awb_mode można ustawić automatyczny balans bieli na wstępnie ustawiony tryb. Dostępne tryby automatycznego balansu bieli to:

• wyłączony

• auto

• światło słoneczne

• pochmurny

• cień

• wolfram

• fluorescencyjne

• żarowe

• błysk

• horyzont

Wartość domyślna to automatyczna.

• Wybierz tryb automatycznego balansu bieli i wypróbuj go:

1 camera.start_preview ( )

2 camera.awb_mode = 'sunlight '

3 sleep ( 5 )

4 camera.capture ( '/home/pi/Desktop/sunlight.jpg ' )

5 camera.stop_preview ( )

• Można przełączać w pętli wszystkie tryby automatycznego balansu bieli w camera.AWB_MODES, tak jak to zrobiłeś w przypadku efektów obrazu.

Debugowanie Raspbery Pi

Ustawianie prawidłowego czasu i daty

Jednym ze znanych problemów systemu operacyjnego Raspberry Pi (wcześniej nazywanego Raspbian) jest nieprawidłowa godzina i data. Aby kontynuować pracę na Raspberry Pi, musisz je odpowiednio ustawić. Aby ustawić prawidłową godzinę i datę, wykonaj poniższe czynności:

• Otwórz terminal (CTRL-ALT-T).

• Wpisz następujące polecenie, zmieniając wartości z bieżącym czasem i datą do ustawienia ręcznego:

1 sudo date ?s " 19/09/2020 11:00 "

• Następnie przejdź do ustawień poprzez:

1 sudo raspi ? config

i wybierz Opcje lokalizacji, a następnie Zmień strefę czasową, aby ustawić prawidłową datę i godzinę. Teraz Twoje Raspberry Pi powinno pokazywać dokładną godzinę i datę.

Aktualizacja Raspberry Pi

Możesz napotkać różne błędy w wyniku wykorzystania starych pakietów. Następnie aktualizacja Pi może naprawić błąd. Jednakże ZASTOSUJ TO TYLKO w przypadku napotkania błędu podczas ćwiczeń i ZAMKNIJ wszystkie inne aplikacje podczas aktualizacji systemu:

1 sudo apt update && sudo apt full -upgrade

2 sudo reboot

Poznaj różnicę: Podczas gdy polecenie aktualizacji aktualizuje listę pakietów, pełna aktualizacja instaluje najnowszą wersję dostępnych pakietów. Dlatego te dwa są zwykle uruchamiane w kolejności. Następnie musisz ponownie uruchomić Pi, aby zmiany zaczęły obowiązywać.

Projektowanie i drukowanie obiektów 3D

Cel

• Dowiedz się, jak projektować modele 3D

• Dowiedz się, jak korzystać z Tinkercad

• Dowiedz się, jak generować pliki STL.

Wymagane komponenty sprzętowe

• Komputer z dostępem do Internetu

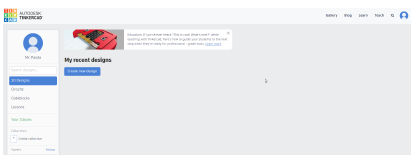

Konfigurowanie Tinkercada

1. Przejdź do www.tinkercad.com.

2. Kliknij przycisk Rozpocznij majsterkowanie.

3. Możesz utworzyć konto Tinkercad za pomocą swojego konta Google.

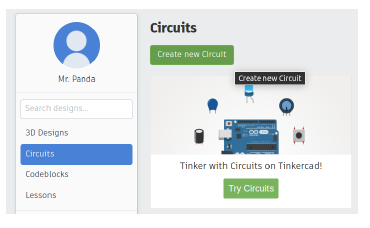

4. Jeśli wszystko zrobiłeś poprawnie, powinieneś mieć podobny obszar roboczy, jak pokazano na rysunku

5. Teraz możemy zacząć majsterkować!

6. Kliknij opcję Utwórz nowy projekt, którą zobaczysz w obszarze Moje najnowsze projekty.

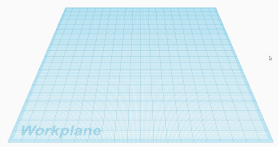

7. Teraz powinieneś zobaczyć miejsce pracy 2D jak na rysunku

8. Użyj kółka myszy i kliknij prawym przyciskiem myszy, aby sterować płaszczyzną roboczą.

Tworzenie obiektów w Tinkercad

9. Stwórzmy nasz pierwszy obiekt.

10. Przeciągnij i upuść pole z prawego panelu obiektów.

11. Ustaw jego wysokość i długość na 80, a szerokość na 200.

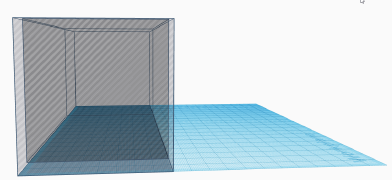

12. Teraz powinieneś zobaczyć ramkę pokazaną na rysunku

13. Teraz utwórz kolejne pudełko.

14. Ustaw jego wysokość i długość na 75, a szerokość na 120.

15. Następnie umieść go w drugim pudełku. Aby to zrobić, umieść pudełko w lewym, skrajnym rogu.

16. Naciśnij 5 razy strzałkę w prawo, aby przesunąć się o 5 mm w prawo, następnie umieść strzałkę w dół 2 razy i na koniec naciśnij 5 razy CTRL + strzałka W GÓRĘ, aby ustawić 5 mm nad płaszczyzną roboczą.

17. Jeśli spojrzysz od lewej strony, powinieneś zobaczyć podobną konfigurację, jak pokazano na rysunku

18. Wyobraź sobie, że jest to miejsce do przechowywania naszego personelu.

19. Teraz przeciągnij i upuść 1 cylinder.

20. Ustaw jego szerokość i długość na 55mm, ustaw wysokość na 75mm.

21. Umieść go obok pudełka wewnętrznego i ustaw 5 mm nad płaszczyzną. Spraw, aby pudełko zewnętrzne było solidne. Teraz Twoja konfiguracja powinna być podobna do pokazanej na rysunku

22. Wyobraź sobie, że będziemy go używać do przechowywania długopisów/ołówków.

23. O nie! Nie mamy miejsca na przechowywanie naszych komponentów IoT.

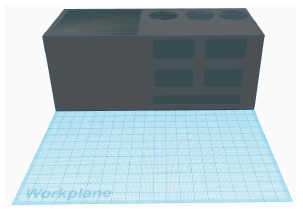

24. Teraz, gdy już wiesz, jak tworzyć i kształtować obiekty, utwórz samodzielnie coś, jak pokazano na rysunku.

25. Teraz mamy dobrze zbudowaną skrzynkę IoT. Po lewej stronie możemy przechowywać Pi i Arduino, natomiast mniejsze komponenty Grove (np. czujnik temperatury i wilgotności) umieścimy na 6 małych pudełkach. kable możemy przechowywać w dolnym długim pudełku, a długopisy/ołówki w 3-cylindrowych pudełkach.

26. Możemy wyeksportować nasz model w formacie STL. STL oznacza Standard Triangle Language, który jest powszechnym formatem plików oprogramowania CAD.

27. Aby wyeksportować projekt 3D jako STL, kliknij Eksportuj w prawym górnym rogu.

28. Powinieneś zobaczyć podobny wynik, jak pokazano na rysunku

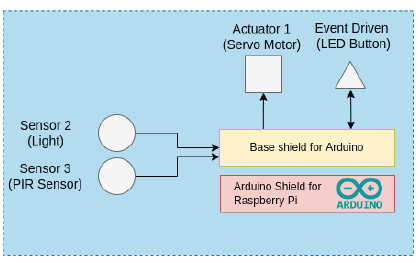

Czujniki postępu, siłowniki, komponenty

Cel

• Dowiedz się, jak przypisać jeden czujnik do drugiego.

• Dowiedz się, jak korzystać z zaawansowanych czujników.

• Zapoznaj się z czujnikiem EMG.

Plan laboratorium

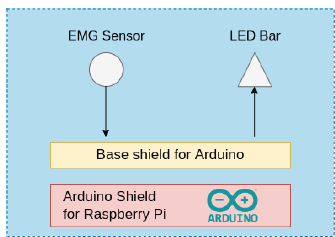

W tym laboratorium wyjaśniono, jak wykorzystać czujnik elektromiograficzny (EMG) za pośrednictwem Arduino. Będziemy generować sygnały poprzez poruszanie mięśniami ramion.

Wymagane komponenty sprzętowe

• Komputer z dostępem do Internetu

• Nakładka Arduino dla Raspberry Pi

• Tarcza Bazy Grove

• Pasek LED Grove v2.1

• Czujnik Grove EMG v1.1

Konfigurowanie Arduino

1. Najpierw otwórz Arduino IDE w laboratorium. maszyna. Całe laboratorium. maszyny mają już zainstalowane Arduino IDE. Jeżeli korzystasz z własnego komputera, będziesz musiał go zainstalować samodzielnie. Instrukcje dotyczące instalacji Arduino IDE na komputerze wykraczają poza zakres tego dokumentu laboratoryjnego. Jednakże poniższy link może okazać się przydatny w instalacji Arduino IDE na komputerze.

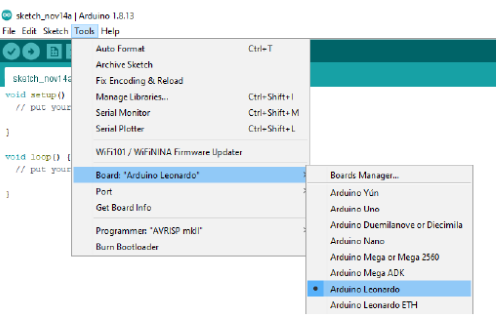

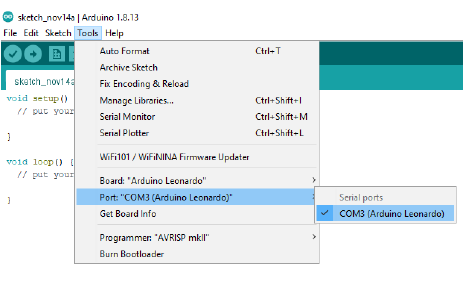

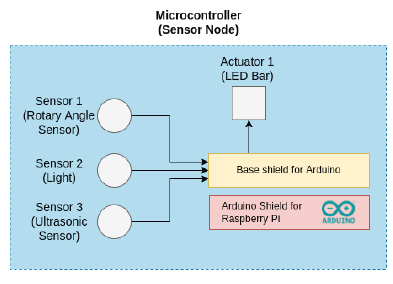

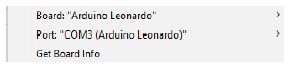

2. Otwórz Arduino IDE. Podłącz Arduino do komputera i poczekaj kilka sekund. Następnie w Arduino IDE kliknij Narzędzia ? Płytka ? Arduino Leonardo, jak pokazano na rysunku

Na koniec ustaw właściwy PORT z tej samej sekcji, jak pokazano na rysunku

3. Teraz umieść Base Shield dla Arduino na mikrokontrolerze Arduino.

4. Następnie możemy przystąpić do podłączania czujników i aktuatora do naszego Arduino. Podłącz je odpowiednio:

• Pasek LED -> Port D8

• Detektor EMG -> Port A0

5. Przed rozpoczęciem kodowania w Arduino IDE prześlij pusty szkic (klikając ikonę strzałki w lewym górnym rogu  ), aby sprawdzić, czy poprawnie skonfigurowałeś Arduino.

), aby sprawdzić, czy poprawnie skonfigurowałeś Arduino.

Konfiguracja paska LED

6. Pasek LED to dobry wskaźnik, który można wykorzystać w wielu różnych scenariuszach, takich jak wskazanie temperatury, bliskości, wilgotności, poziomu dźwięku itp.

7. Najpierw dodaj bibliotekę pasków LED do swojej konfiguracji. Bibliotekę możesz pobrać z naszego repozytorium GitLab.

8. Aby dodać bibliotekę, kliknij Szkic, następnie Dołącz bibliotekę i na koniec Dodaj bibliotekę .Zip…. Wybierz odpowiednią bibliotekę i poczekaj, aż Arduino ją zainstaluje.

9. Z zakładki Plik wybierz Przykłady. Następnie wybierz Odbicie.

10. Ustaw następujący wiersz jak poniżej, ponieważ używamy portu D8:

1 Grove_LED_Bar bar ( 9 , 8 , 0 , LED_BAR_10) ;

11. Obserwuj zachowanie paska LED. Możesz użyć kilku parametrów, aby zrozumieć, jak działa kod.

Konfigurowanie detektora EMG

12. Nasze mięśnie generują sygnały EMG. Do interpretacji tych sygnałów używamy detektorów EMG.

13. Nie zdejmować jeszcze osłonek elektrod.

14. Pobierz wymagany kod z naszego repozytorium GitLab.

15. Prześlij kod do swojego Arduino.

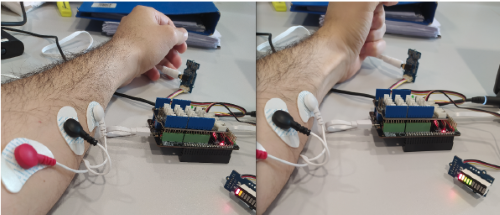

16. Teraz zdejmij osłonę elektrod i przyklej je do ramienia.

17. Najpierw rozluźnij ramię i obserwuj pasek LED.

18. Następnie poruszaj mięśniami. Kiedy mięśnie się poruszają, generują sygnały EMG. Sposób, w jaki kodujemy nasze Arduino, polega na tym, że poziom paska LED wskazuje wielkość tych sygnałów.

19. Przykładowy eksperyment pokazano na rysunku

20. Scenariusz zastosowania (opcjonalnie): Pomyśl o tym jako o swoim KOŃCOWYM ZADANIE. Spróbuj wydrukować EMG wartości do RGB LCD. Ustaw kolor RGB tak samo jak pasek LED.

Symulator programowania mikrokontrolera

Cel

• Dowiedz się, jak korzystać z symulatora.

• Dowiedz się, jak zaprojektować obwód.

• Zapoznaj się z interfejsem obwodów Tinkercad.

Wymagane komponenty sprzętowe

• Komputer z dostępem do Internetu

Konfigurowanie obwodu początkowego za pomocą Tinkercad

1. Przejdź do www.tinkercad.com.

2. Kliknij przycisk Rozpocznij majsterkowanie.

3. Zaloguj się do swojego konta Tinkercad. Utwórz taki, jeśli go nie masz.

4. Następnie wybierz Obwody z lewej strony i kliknij Utwórz nowy obwód, jak pokazano na rysunku

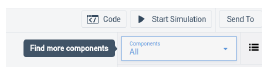

5. Następnie z prawej strony zmień wybór komponentów na wszystkie, jak pokazano na rysunku

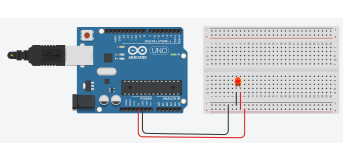

6. Teraz dodaj trzy komponenty, którymi są Arduino Uno R3, Breadboard Small i LED, poprzez przeciąganie.

7. Połącz je jak pokazano na rysunku , klikając lewym przyciskiem myszy. Kolor kabla można ustawić od lewego górnego rogu.

Używamy koloru czerwonego dla dodatniego i czarnego dla masy. Następnie w prawym górnym rogu kliknij opcję Rozpocznij symulację.

8. Najedź myszką na diodę LED i sprawdź ostrzeżenie.

9. Zasadniczo dioda LED pobiera więcej prądu niż powinna. W prawdziwym świecie spalilibyśmy diodę LED, gdybyśmy mieli dokładnie taką samą konfigurację.

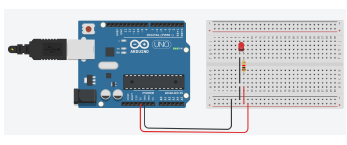

10. Bardzo prostym rozwiązaniem jest dodanie do układu rezystora. W ten sposób pozwalamy na wykorzystanie części różnicy potencjałów na rezystorze.

11. Dodaj rezystor 1 k? (co jest wartością domyślną). Połącz je jak pokazano na rysunku. Następnie rozpocznij symulację. Teraz powinieneś mieć zdrową, działającą diodę LED.

Korzystanie z edytora kodu

12. Po uruchomieniu poprzedniej konfiguracji powinieneś zobaczyć, że wbudowana dioda Arduino miga.

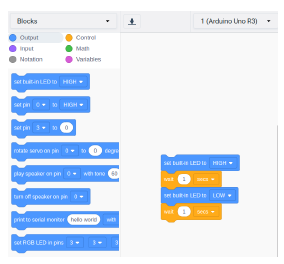

13. Kliknij na Edytor kodu, który znajduje się obok Rozpocznij symulację. Powinieneś zobaczyć podobną konfigurację, jak pokazano na rysunku

14. Po lewej stronie widzimy klocki, z których możemy skorzystać. Po prawej stronie widzimy obszar roboczy.

15. Zmień opóźnienie i uruchom symulację. Następnie obserwuj zachowanie wbudowanej diody LED.

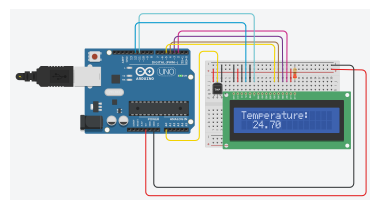

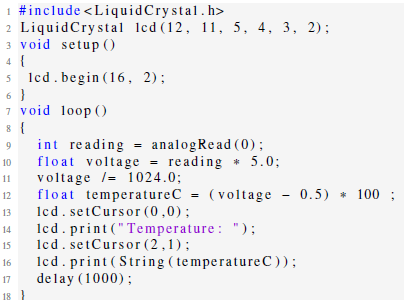

Temperatura druku na wyświetlaczu LCD

16. Teraz dokonamy nieco bardziej złożonej konfiguracji. Tym razem wydrukujemy wartość temperatury jaką uzyskamy z analogowego czujnika temperatury (TMP36).

17. Ustaw przestrzeń roboczą jak pokazano na rysunku . Wartość rezystora wynosi 220 ?. Uważaj na miejsca połączeń.

18. Teraz możemy albo użyć bloków, albo napisać nasz kod od zera. Tym razem napiszemy od zera. Otwórz edytor kodu i wybierz tekst z menu rozwijanego.

19. Skopiuj i wklej następujący kod do swojego szkicu.

20. Teraz uruchom symulację. Jeżeli wszystko wykonałeś poprawnie, na wyświetlaczu LCD powinna pojawić się wartość temperatury.

Komunikacja multimedialna

Cel

• Dowiedz się, jak wyświetlać dane na wyświetlaczu LCD

• Dowiedz się, jak programować i sterować joystickiem

• Dowiedz się, jak generować dźwięk na głośniku

• Dowiedz się, jak wyświetlić odebrane dane

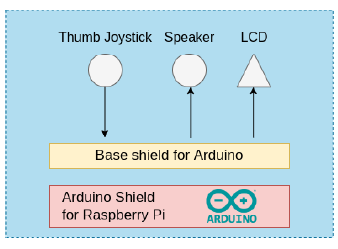

Plan laboratorium

W tym laboratorium wyjaśniono, jak korzystać z joysticka obsługiwanego kciukiem i głośnika. Zobaczymy, jak joystick kciukowy generuje współrzędne, tak jak to widzimy w kontrolerach gier. Kolorami wyświetlacza LCD będziemy sterować za pomocą joysticka.

Wymagane komponenty sprzętowe

• Nakładka Arduino dla Raspberry Pi

• Tarcza Bazy Grove

• Grove - podświetlenie LCD RGB

• Grove - Joystick v1.1

• Grove - Głośnik v1.1

Konfigurowanie Arduino

1. Najpierw podłącz nakładkę bazową do Arduino.

2. Następnie odpowiednio podłącz moduły:

• Wyświetlacz LCD -> port I2C

• Joystick -> Port A0

• Głośnik -> Port D4

3. Teraz możemy podłączyć nasze Arduino do komputera.

4. Uruchom Arduino IDE.

5. Zainstaluj następującą bibliotekę, jeśli nie jest zainstalowana.

o Biblioteka Grove LCD RGB.

6. Upewnij się, że przełącznik napięcia na osłonie podstawy jest ustawiony na 5 V.

7. Wybierz właściwy port i kartę w sekcji Narzędzia.

8. Prześlij pusty szkic. Jeśli wszystko działa dobrze, przejdź do następnej sekcji.

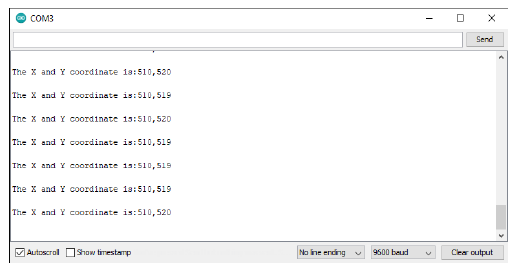

Programowanie joysticka kciukowego

9. Skopiuj kod z naszego GitLaba i wklej go do swojego szkicu.

10. Prześlij kod.

11. Teraz otwórz monitor szeregowy i graj joystickiem. Powinieneś zobaczyć, jak wartości X i Y zmieniają się podczas zabawy joystickiem, jak pokazano na rysunku

Programowanie głośnika

12. Głośnik to element wykonawczy generujący dźwięk.

13. Utwórz szkic, skopiuj kod z naszego GitLaba i wklej go do swojego szkicu.v

14. Prześlij szkic i obserwuj zachowanie głośnika.

15. Zmień zmienne w następnej sekcji, aby wygenerować inny dźwięk.

1 int BassTab [ ]={ 1911, 1702, 1516, 1431, 1275, 1136, 1012 }; / / bas 1~7

Łączenie modułów

16. W tej sekcji połączymy te trzy moduły i stworzymy miniaplikację.

17. Utwórz szkic, skopiuj kod z naszego GitLaba i wklej go do swojego szkicu.

18. Nie przesyłaj kodu, bo będzie hałasować. Najpierw rozłóżmy trochę kod.

19. Są to wartości początkowe, które określają poziom basów i kolor podświetlenia. Zachęcamy do zmiany i obserwowania ich zachowań.

1 int colorR = 123 ;

2 int colorG = 123 ;

3 int colorB = 123 ;

4 int bass = 1000;

20. Joystick generuje dane również w pozycji IDLE. W naszym przypadku domyślnym X jest 509, a domyślnym Y wynosi 510. Drukujemy wartości domyślne w następujący sposób:

1 int sensorValue 1 = analogRe ad (A0 ) ;

2 int sensorValue 2 = ana logRe ad (A1 ) ;

3 Serial.print ( " The X and Y coordinateis: " ) ;

4 Serial.print ( sensorValue1 , DEC) ;

5 Serial.print ( " , " ) ;

6 Serial.println( sensorValue2 , DEC) ;

7 Serial.println ( " " ) ;

21. Dlatego definiujemy warunki w oparciu o te wartości domyślne. Dodajemy dodatkowy warunek, aby zapobiec niepożądanym zmianom, gdy joystick jest w stanie bezczynności.

1 if ( sensorValue 1 < joystic kXDe f && sensorValue 1 != 510) { / / module not calibrated , hits 510 randomly .

2 / / bass down

3 bass = bass ? 20 0;

4 } else if ( sensorValue 1 > joystic kXDe f && sensorValue 1 != 510) {

5 / / bass up

6 bass = bass + 20 0;

7 }

8 if ( sensorValue 2 > joystic kYDe f && sensorValue 2 != 520) { / / module not calibrated , hits 520 randomly

9 / / color up

10 colorR = 25 5;

11 colorG = 0 ;

12 colorB = 0 ;

13 } else if ( sensorValue 2 < joystic kYDe f && sensorValue 2 != 520) {

14 colorR = 0 ;

15 colorG = 25 5;

16 colorB = 0 ;

17 }

22. To, co się dzieje i w jakich warunkach, jest całkiem jasne.

23. Scenariusz zastosowania (opcjonalnie): Pomyśl o tym jako o swoim KOŃCOWYM ZADANIE. Chcielibyśmydopasować poziom barwy do poziomu basu. Wraz ze wzrostem poziomu basów kolor staje się ciemniejszy. Użyj joysticka, aby zwiększyć bas. Ponadto wyświetlacz powinien być włączony tylko wtedy, gdy słychać dźwięk. Skonfiguruj odpowiednio swój skrypt.

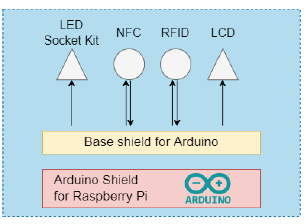

Śledzenie oparte na RFID i NFC

Cel

• Dowiedz się, jak nawiązać komunikację NFC

• Dowiedz się, jak korzystać z tagów NFC

• Dowiedz się, jak korzystać z czytnika RFID

Plan laboratorium

W tym laboratorium wyjaśniono, jak korzystać z czujników NFC i RFID. Dowiemy się jak podłączyć moduły RFID i NFC poprzez port UART. W przypadku pomyślnej komunikacji włączymy diodę LED.

Wymagane komponenty sprzętowe

• Nakładka Arduino dla Raspberry Pi

• Tarcza Bazy Grove

• Podświetlenie Grove-LCD RGB V4.0

• Zestaw gniazd LED Grove v1.5

• LED

• Grove - znacznik NFC v1.1

• Grove - czytnik RFID 125 kHz

• Tagi NFC

Konfigurowanie połączeń i testowanie zestawu diod LED

1. Arduino Shield dla Raspberry Pi posiada układ Arduino Leonardo, stąd możemy go traktować jako Arduino. Od teraz będę wspominał jako Arduino.

2. Najpierw podłącz Grove Base Shield do Arduino. Upewnij się, że przełącznik zasilania na osłonie podstawy jest ustawiony na 5 V.

3. Dłuższa nóżka to dodatnia strona diody LED, dlatego podłącz diodę LED do zestawu LED w taki sposób, aby pasowały do siebie te same strony.

4. Na koniec podłącz poniższe czujniki odpowiednio do swojej tarczy.

• Wyświetlacz LCD -> Port I2C

• Zestaw LED -> Port D4

• NFC -> Port UART

• Port RFID -> UART - zostanie to wykonane po zakończeniu części NFC.

5. Teraz możesz podłączyć Arduino do komputera.

6. Najpierw przetestujmy zestaw LED, aby upewnić się, że działa prawidłowo.

7. Uruchom Arduino IDE.

8. Otwórz nowy szkic i skopiuj i wklej następujący kod:

1 # define LED 5 / / podłączamy zestaw LED do D5 Grove Shield

2 void setup ( ) {

3 // Zainicjuj cyfrowy pin2 jako wyjście.

4 pinMode-pinowy tryb (LED, OUTPUT) ;

5 }

6 void loop ( ) {

7 obdigitalWrite (LED, HIGH) ;

8 delay (5 0 0);

9 digitalWrite (LED, LOW) ;

10 delay (500);

11 }

9. Możesz także pobrać szkic z naszego GitLaba.

10. Dioda LED powinna migać w określonych odstępach czasu. Jeśli nie miga, upewnij się, że dioda LED jest dobrze podłączona. Sprawdź także polaryzację.

11. Teraz sprawdźmy, czy wyświetlacz LCD działa prawidłowo.

Konfiguracja LCD

12. Teraz sprawdzimy, czy nasz wyświetlacz LCD działa prawidłowo.

13. Najpierw pobierz bibliotekę LCD z naszego GitLaba i zainstaluj ją.

14. Pobierz skrypt labTest.ino Arduino z naszego GitLaba i prześlij go do Arduino.

15. Powinieneś zobaczyć, że kolor ekranu LCD będzie się zmieniać z zielonego, czerwonego i niebieskiego, działając jako zegar.

16. Teraz dowiemy się, jak skonfigurować moduł Grove NFC

17. Najpierw pobierz plik "Seeed_Arduino_NFC-master.zip" z naszego GitLab.GitLab.

18. Uruchom Arduino IDE. Zainstaluj bibliotekę poprzez Sketch -> Dołącz bibliotekę -> Dodaj bibliotekę .ZIP.

20. Następnie pobierz plik nfc.ino lub skopiuj zawartość pliku do własnego skryptu Arduino.

21. Zanim uruchomimy kod, dowiedzmy się, co on robi. Najpierw dołączamy wymagane biblioteki poprzez:

1 # include

2 # include

3 # include < rgb _ lcd . h>

22. Następnie definiujemy nasze parametry początkowe:

1 PN532_HSU pn532hsu (S e rial 1);

2 Nf cAdapter nfc (pn532hsu);

3 rgb_ lcdlcd;

4 / / podłączony zestaw D4

5 # define LED 4

v

Tutaj możemy użyć Serial1, ponieważ naszym urządzeniem jest Arduino Leonardo, które ma dodatkowy port szeregowy. Aby uzyskać więcej informacji, sprawdź poniższy link: https://www.arduino.cc/reference/en/language/functions/lecommunications/serial/.

23. Następnie podczas konfiguracji mamy następujący wiersz:

1 while (!Serial);

Ta linia zawiesza kod do momentu otwarcia monitora szeregowego. Jest to bardzo przydatne przy programowaniu, choć należy go unikać w przypadku produkcji.

24. Następnie w pętli mamy następujący warunek:

1 if ( nfc.tag Present ( ) ) {

2 Serial.print ( "NFC TAG FOUND" ) ;

3 digitalWrite (LED, HIGH) ;

Oznacza to, że w przypadku wykrycia tagu NFC przez moduł Grove - NFC Tag, dioda LED na zestawie LED zaświeci się.

25. Następnie piszemy wiadomość ("Hello World") na nasz tag NFC i sprawdzamy, czy proces zakończył się pomyślnie:

1 / / writea message to tag

2 NdefMessage mes sage = NdefMessage ( ) ;

3 message.addUr iRe cord ( "Hello World " ) ;

4 bool success = nfc.write ( message ) ;

5 if ( success ) {

6 Serial.println ( "Success." ) ;

7 } else {

8 SERIAL.println ( "Writefailed . " ) ;

9 }

26. Na koniec czytamy komunikat i inne parametry i drukujemy je na monitorze szeregowym, jednocześnie drukując UID na ekranie LCD:

1 / / read the message from the tag

2 NfcTag tag = nfc.read( ) ;

3 / / print UID to screen

4 String UID = tag.getUid String ( ) ;

5 String first Half = UID.substring ( 0 , UID.length( ) / 2 ) ;

6 StringsecondHalf = UID.substring (UID . length ( ) / 2 ) ;

7 lcd.clear ( ) ;

8 lcd.setCursor ( 0 , 0 ) ;

9 lcd.print ( "UID: " ) ;

10 lcd.print ( firstHalf ) ;

11 lcd.setCursor ( 0 , 1 ) ;

12 lcd.print ( secondHalf ) ;

13 / / show tag parameters

14 tag.print ( ) ;

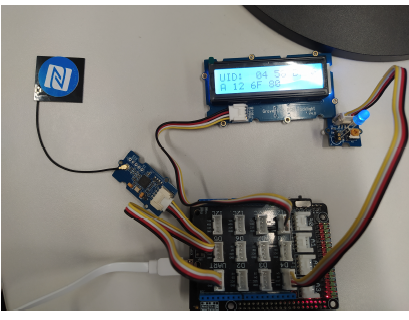

27. Teraz uruchom kod i umieść tag NFC na czytniku modułu NFC tak jak pokazano na rysunku

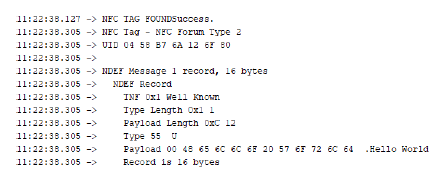

28. Następnie otwórz monitor szeregowy. Powinieneś mieć podobny wynik, jak pokazano na rysunku

Możesz zobaczyć naszą wiadomość w wierszu Ładunek.

Konfigurowanie czytnika RFID

29. Teraz wyjmij moduł NFC z portu UART i podłącz Grove - czytnik RFID.

30. Ponieważ jest to moduł czytnika, odczytamy jedynie dane z karty.

31. Karty RFID są szeroko stosowane w kontroli dostępu, ponieważ każda karta ma unikalny znacznik.

32. Teraz skopiuj kod z naszego repozytorium GitLab i wgraj do Arduino.

33. Otwórz monitor szeregowy.

34. Teraz zbliż kartę RFID (około 2,5 cm) do czytnika RFID.

35. Etykieta karty zostanie wydrukowana na monitorze szeregowym, jak pokazano na rysunku

36. Zamień karty z innymi grupami, aby sprawdzić, czy karty mają unikalny identyfikator.

Systemy oparte na technologii Bluetooth Low Energy (BLE).

Cel

• Dowiedz się, jak skonfigurować moduł BLE.

• Dowiedz się, jak korzystać z aplikacji BLE

• o Dowiedz się, jak przesyłać dane przez BLE

• Dowiedz się, jak wyświetlić odebrane dane

Plan laboratorium

W tym laboratorium wyjaśniono, jak ustanowić połączenie Bluetooth Low Energy (BLE) pomiędzy płytką rozwojową brzegową a telefonem komórkowym za pośrednictwem aplikacji. Do komunikacji będziemy używać poleceń AT.

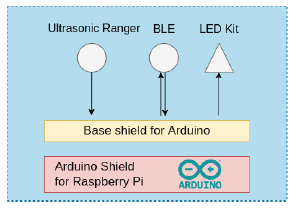

Wymagane komponenty sprzętowe

• Nakładka Arduino dla Raspberry Pi

• Tarcza Bazy Grove

• Grove BLE v1.0

• Grove Ultrasonic Ranger V2.0

• Zestaw gniazd LED Grove v1.5

• LED

Konfigurowanie Arduino Shield dla Raspberry Pi

1. Arduino Shield dla Raspberry Pi posiada układ Arduino Leonardo, stąd możemy go traktować jako Arduino. Od teraz będę wspominał jako Arduino.

2. Najpierw podłącz Grove Base Shield do Arduino.

3. Następnie podłącz diodę LED do zestawu gniazd LED Grove.

4. Na koniec podłącz poniższe czujniki odpowiednio do swojej tarczy.

• BLE -> UART

• Zestaw LED -> Port D5

• Czujnik głośności -> Port A2

• Ultradźwiękowy Ranger -> Port D4

5. Teraz podłącz Arduino do komputera.

6. Sprawdź czy port i płyta (Leonardo) są prawidłowe.

7. Prześlij pusty szkic, aby upewnić się, że wszystko jest w porządku.

8. Jeżeli nie pojawi się żaden błąd, możesz przejść do kolejnej części.

Zrozumienie Kodeksu BLE

9. Arduino Leonardo posiada dwa porty szeregowe. Dlatego możemy wykorzystać uniwersalny asynchroniczny port odbiornika-nadajnika (UART) w osłonie podstawowej. Bardziej szczegółowe informacje można znaleźć pod następującym linkiem: https://www.arduino.cc/reference/en/language/functions/lecommunications/serial/.

10. Zamiast urządzeń master i slave mamy połączenia centralne i peryferyjne w BLE. Podczas gdy urządzenie peryferyjne działa jak serwer, centrala działa jak klient.

11. W tym przypadku Arduino jest urządzeniem peryferyjnym, a telefon komórkowy jest urządzeniem centralnym.

12. Skopiuj kod z naszego GitLaba i wklej go do swojego szkicu.

13. Prześlij kod.

14. W tym kodzie mamy następującą sekcję:

1 while (! Serial) ;

Dzięki temu kodowi nasz szkic będzie zawieszał urządzenie do czasu otwarcia monitora szeregowego. Jest to przydatne podczas programowania. Jeśli jednak używasz Arduino Leonardo do produkcji, chciałbyś usunąć tę część.

15. Teraz otwórz monitor szeregowy. Zaraz po otwarciu powinieneś zobaczyć następujące informacje.

1 OKOK+ Set: 0OK+ Set: Ratata

16. To jest odpowiedź z modułu BLE. Na końcu kodu mamy co następuje

Sekcja:

1 Serial1.print ("AT" );

2 delay (400);

3 Serial1. print("AT+ROLE0"); // ustaw rolę na peryferyjną.

4 delay (400);

5 Serial1.print ("AT+NAMERatata") // ustaw nazwę na Ratata.

17. Wszystko, co wydrukujemy na Serial1, jest wysyłane do modułu BLE. Nazywa się je zestawem poleceń Hayesa. Jest to najczęstszy sposób komunikowania się z tymi modułami.

18. Ustaw format komunikacji na Bez zakończenia linii, jak pokazano na rysunku

19. Teraz wpisz AT i wyślij. Powinieneś otrzymać odpowiedź OK z modułu, co oznacza, że komunikacja z modułem jest prawidłowa.

20. Każdy zestaw poleceń AT na moduł jest inny. Powinieneś sprawdzić dokument źródłowy, aby dowiedzieć się, jakich poleceń możesz użyć. Dokument źródłowy naszego modułu dostępny jest pod poniższym linkiem: https://files.seeedstudio.com/wiki/Grove-BLE_v1/res/Bluetooth4_en.pdf.

21. Teraz będziemy komunikować się z modułem za pomocą telefonu komórkowego.

Podłączanie do modułu BLE za pośrednictwem telefonu komórkowego

22. Pobierz aplikację Serial Bluetooth Terminal ze sklepu Google Play.

23. Zainstaluj aplikację i nadaj wymagane uprawnienia.

24. Otwórz aplikację i kliknij ikonę adaptera w prawym górnym rogu, aby włączyć Bluetooth, jeśli jest zamknięty.

25. Następnie z menu hamburgera (ikona z 3 prostymi liniami) wybierz Urządzenia.

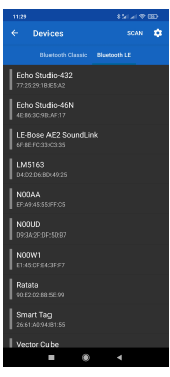

26. Zobaczysz dwie opcje: Bluetooth Classic i Bluetooth LE.

27. Ponieważ korzystamy z modułu BLE należy wybrać Bluetooth LE.

28. Teraz przed skanowaniem w poszukiwaniu urządzeń BLE zalecałbym zmianę nazwy modułu na coś unikalnego. Edytuj następujący wiersz kodu, aby zmienić nazwę na inną:

1 Serial1.print ("AT+NAMERatata") // ustaw nazwę na Ratata.

29. Teraz kliknij przycisk SKANUJ. Zobaczysz wiele innych urządzeń, jak pokazano na rysunku

30. Znajdź na tej liście własne urządzenie i kliknij je, aby się połączyć. Po podłączeniu zielona dioda LED na module BLE przestanie migać i będzie świecić cały czas, co oznacza, że moduł jest podłączony.

31. Teraz powinno być możliwe przesyłanie danych za pośrednictwem telefonu. Wpisz "Witaj, świecie!" i kliknij ikonę strzałki, aby wysłać dane. Powinieneś zobaczyć "Hello World!" na monitorze szeregowym.

32. Teraz wykorzystajmy czujniki.

Wysyłanie danych z czujnika przez BLE

33. Teraz przeprowadzimy symulację systemu alarmowego, który ostrzega nas w przypadku burzy.

34. Dioda LED będzie się świecić, jeśli burza będzie bardzo blisko, będzie migać, jeśli nadejdzie burza, będzie wyłączona, jeśli nie będzie żadnych oznak burzy.

35. Utwórz nowy szkic Arduino. Skopiuj kod z naszego GitLaba i wklej go do swojego szkicu.

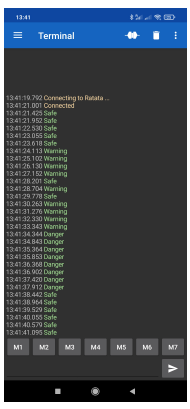

36. Następnie prześlij kod i otwórz monitor szeregowy. Powinieneś zobaczyć następujące dane wyjściowe, jak pokazano na rysunku

37. Teraz ponownie połącz się z BLE za pomocą telefonu komórkowego.

38. Poruszaj odpowiednio ręką, aby zmienić odległość odczytaną przez ultradźwiękowy czujnik. Sprawdź, jakie wiadomości otrzymujesz w swojej aplikacji. Wiadomości te są wysyłane przez moduł BLE poprzez BLE. Powinieneś zobaczyć podobne odczyty, jak pokazano na rysunku

39. Gratulacje, teraz nauczyłeś się przesyłać dane przez BLE.

40. Scenariusz zastosowania (opcjonalnie): Pomyśl o tym jako o swoim KOŃCOWYM ZADANIE. Wyobraź sobie, że potrzebujemy bardziej szczegółowej reprezentacji systemu ostrzegania przed burzą. Częstotliwość migania diody LED wskazuje, jak blisko jest burza. Odległość będziesz obserwować za pośrednictwem aplikacji. Wydrukujesz 5 różnych komunikatów ostrzegawczych na monitorze szeregowym w zależności od lokalizacji burzy.

Programowanie Raspberry Pi w Pythonie

Cel

• Dowiedz się, jak wykonywać skrypty Python na Raspberry Pi

• Dowiedz się, jak czytać dane za pomocą skryptów Python

• Dowiedz się, jak jednocześnie używać głośnika i wyświetlacza LCD

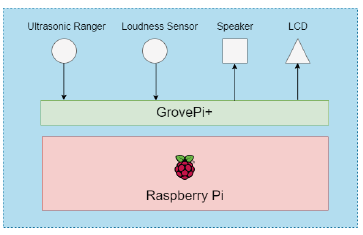

Plan laboratorium

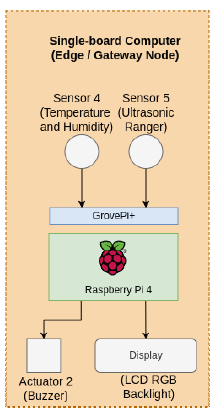

W tym laboratorium wyjaśniono, jak używać czujników Grove za pomocą skryptów w języku Python. Python jest dostarczany z preinstalowanym systemem operacyjnym Raspberry Pi. Czujniki Grove połączymy z Raspberry Pi poprzez GrovePi+. Następnie uruchomimy skrypty w Pythonie i zaprogramujemy kilka czujników, w tym czujnik ultradźwiękowy.

Wymagane komponenty sprzętowe

• Raspberry Pi 4

• Karta SD z zainstalowanym systemem operacyjnym (będziemy pracować na systemie Raspberry Pi)

• Wyświetlacz i kabel HDMI

• Klawiatura i mysz

• Zasilacz

Dodatkowo użyjemy:

• GrovePi+

• Czujnik głośności Grove v0.9b

• Grove - Pasek LED v2.1

• Grove Ultrasonic Ranger V2.0

• Grove - Buzzer v1.2

Konfigurowanie Pi

1. Podłącz Raspberry Pi do GrovePi+.

2. Następnie podłącz czujniki/moduły odpowiednio do GrovePi+.

• Brzęczyk -> Port D8

• Pasek LED -> Port D5

• Czujnik głośności -> Port A2

• Ultradźwiękowy Ranger -> Port D4

3. Teraz włącz Raspberry Pi.

4. Następnie otwórz terminal i wprowadź następujące dane:

1 sudo i2cdetect-y 1

5. Jeśli na wyjściu widzisz 04, oznacza to, że Raspberry Pi jest w stanie wykryć GrovePi+.

Programowanie brzęczyka

6. Brzęczyk to urządzenie sygnalizujące dźwięk, które emituje sygnał dźwiękowy. Dlatego możemy go wykorzystać jako wskaźnik lub alarm. Teraz uruchomimy nasz Buzzer poprzez skrypt Pythona.

7. Najpierw utwórz buzzer.py w swoim katalogu domowym na swoim terminalu (CTRL + ALT + T):

1 cd ˜

2 touchbuzzer.py

8. Następnie z naszego GitLaba skopiuj zawartość buzzer.py do własnego skryptu. Aby to zrobić, możesz kliknąć dwukrotnie plik i wkleić go. Następnie zapisz plik i zamknij go.

9. Teraz uruchomimy plik poprzez:

1 pythona3 buzzer py

10. Po usłyszeniu najpiękniejszego sygnału dźwiękowego na świecie możesz zakończyć działanie skryptu za pomocą CTRL + C.

Programowanie paska LED

11. Teraz zaprogramujemy nasz pasek LED w Pythonie.

12. Tym razem użyjemy wbudowanego IDE w Pythonie o nazwie Thonny.

13. Otwórz Thonny Python IDE z głównego panelu Rasspery Pi, jak pokazano na rysunku

14. Następnie utwórz nowy skrypt, klikając ikonę +, jak pokazano na rysunku

15. Skopiuj zawartość pliku ledBar.py z naszego GitLaba i wklej go do własnego skryptu.

16. Następnie zapisz skrypt pod nazwą ledBar.py.

17. Teraz uruchom skrypt, klikając przycisk Uruchom.

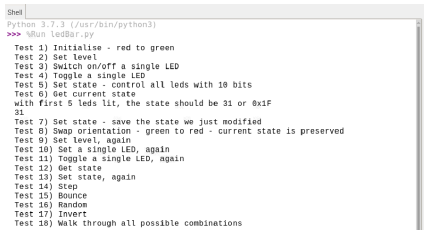

18. Na pasku LED zaobserwujesz 18 różnych zachowań, każde zachowanie zostanie wydrukowane na powłoce i pokazane na rysunku

19. Następnie kliknij ikonę stop, aby zakończyć działanie skryptu.

20. Teraz znasz dwa różne sposoby tworzenia i uruchamiania skryptu Python na Raspberry Pi. W przypadku dwóch nadchodzących przykładów możesz wybrać sposób, który Ci się podoba.

Programowanie czujnika głośności

21. Głośność pokazuje wielkość dźwięku.

22. Kod potrzebny do odczytu danych poprzez czujnik głośności znajdziesz w naszym GitLabie.

23. Czujniki analogowe są zwykle czułe, więc jeśli nie możesz odczytać żadnych danych, możesz wypróbować inne porty analogowe. Nie zapomnij odpowiednio edytować swojego kodu.

24. Klaszcz w dłonie lub wydaj dźwięk w inny sposób, aby zaobserwować zmianę

Programowanie ultradźwiękowego Rangera

25. Strażnicy ultradźwiękowi pokazują odległość.

26. Kod potrzebny do odczytu danych z czujnika ultradźwiękowego znajdziesz w naszym GitLabie.

27. Zbliż rękę do czujnika i obserwuj dane generowane przez czujnik.

28. Scenariusz zastosowania (opcjonalnie): Pomyśl o tym jako o swoim KOŃCOWYM ZADANIE. Wyobraź sobie, że potrzebujesz systemu wykrywania włamań do domu. Pasek LED wskazuje poziom dźwięku. Strażnik ultradźwiękowy to czujka obserwująca drzwi domu. Brzęczyk wyda sygnał dźwiękowy, jeśli nastąpi nagła zmiana dźwięku. Opierając się na swojej wyobraźni, napisz własny scenariusz i pokaż go znajomym.

Programowanie Arduino za pomocą Blockly

Cel

• Naucz się programować Arduino poprzez Blockly

• Naucz się odczytywać dane z różnych czujników

• Dowiedz się, jak korzystać z paska LED

Plan laboratorium

W tym laboratorium wyjaśniono, jak programować Arduino za pomocą Blockly. Będziemy sterować paskiem LED za pomocą obrotowego czujnika kąta, korzystając z węzłów typu "przeciągnij i upuść" wbudowanych w Blockly.

Wymagane komponenty sprzętowe

• Grove - czujnik kąta obrotu v1.2

• Grove - Pasek LED v2.1

• Grove - Czujnik światła v1.2

• Grove - Ultrasonic Ranger v2.0

• Nakładka rozszerzająca Arduino dla Raspberry Pi B+ (V2.0)

• Grover - Tarcza Bazowa

Konfigurowanie Codecrafta

1. Przejdź do strony www.tinkergen.com.

2. Następnie w Codecraft wybierz Programming Online z paska nagłówka.

3. Zobaczysz wiele różnych opcji sprzętowych.

4. Wybierz Arduino(Uno/Mega/BeginnerKit).

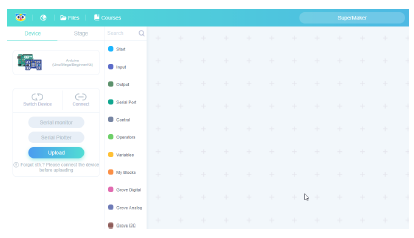

5. Teraz powinieneś zobaczyć obszar roboczy pokazany na rysunku

Konfigurowanie Arduino

7. Podłącz moduł Grove Base Shield do Arduino.

8. Następnie podłącz odpowiednio czujniki:

• Pasek LED ? Port D4

• Czujnik kąta obrotu ? Port A3

• Port ultradźwiękowy Rangera ? D3

• Czujnik światła ? port A0

9. Na osłonie podstawy znajduje się przełącznik napięcia. Istnieją 2 opcje: 3V3 i 5V. Upewnij się, że ustawiono napięcie 5 V.

10. Teraz podłącz Arduino do komputera.

11. Uruchom Arduino IDE.

12. Z, Plik wybierz Nowy, a następnie zapisz plik.

13. W Narzędziach ustaw płytkę na Arduino Leonardo i wybierz właściwy port.

14. Ustawienia Narzędzi powinny być podobne do pokazanych na rysunku .

15. Najpierw uruchomimy ultradźwiękowy Ranger.

16. Pobierz wymaganą bibliotekę z naszego GitLaba. Plik biblioteki nosi nazwę:

Seeed_Arduino_UltrasonicRanger-master.zip.

17. W programie Sketch wybierz opcję Dołącz bibliotekę, następnie wybierz opcję Dodaj bibliotekę .ZIP… i prześlij pobraną bibliotekę.

18. Teraz wygenerujemy nasz kod w Codecraft.

Programowanie Ultrasonic Ranger za pomocą Codecraft

v

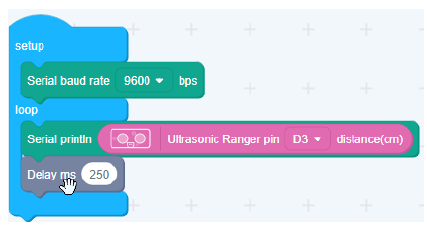

19. Ustaw przestrzeń roboczą tak, jak pokazano na rysunku . Możesz łatwo znaleźć właściwe węzły, patrząc na ich kolory.

20. Następnie w prawym górnym rogu kliknij ikonę przełączania obszaru roboczego, która wygląda jak na rysunku

21. Teraz skopiuj kod z obszaru roboczego do Arduino IDE. Prześlij kod i otwórz monitor szeregowy. Powinieneś widzieć odległość wygenerowaną przez ultradźwiękowy czujnik w centymetrach.

22. Teraz otrzymamy dane dotyczące światła za pośrednictwem czujnika światła.

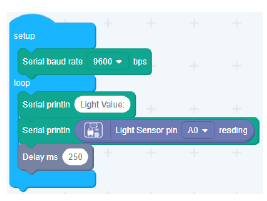

Programowanie czujnika światła za pomocą Codecraft

23. Skonfiguruj przestrzeń roboczą Codecraft, jak pokazano na rysunku

24. Następnie ponownie zmień obszar roboczy, skopiuj kod do swojego Arduino IDE i prześlij.

25. Otwórz monitor szeregowy, aby obserwować dane dotyczące światła. Jeśli trzymasz czujnik w dłoni, zobaczysz, że gęstość światła będzie się zmniejszać.

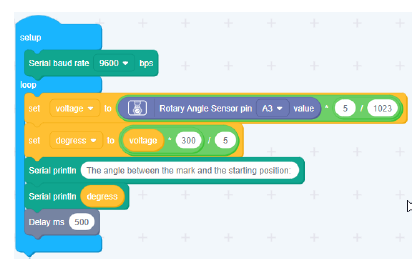

26. Teraz zaprogramujemy czujnik kąta obrotu. Programowanie czujnika kąta obrotu za pomocą Codecraft

27. Skonfiguruj przestrzeń roboczą Codecraft, jak pokazano na rysunku

28. Następnie, tak jak to robiłeś wcześniej, skopiuj kod do swojego Arduino IDE. Jednak teraz musimy dokonać niewielkiej zmiany w kodzie, aby działał poprawnie. Podczas definiowania napięcia usuń zewnętrzne nawiasy, jak pokazano poniżej:

1 napięcie = ana logRe ad (A3 ) * 5 / 1023;

29. Teraz możemy wgrać kod do naszego Arduino.

30. Otwórz monitor szeregowy i obróć element wykonawczy na czujniku kąta obrotu, aby obserwować zmianę wartości kąta.

31. Teraz nauczymy się programować pasek LED.

Programowanie paska LED Grove za pomocą Codecraft

32. Nauczyliśmy się już, jak używać Codecraft do generowania kodu Arduino. Teraz zrobimy odwrotnie.

33. Najpierw pobierz i zainstaluj bibliotekę o nazwie "Grove_LED_Bar-master.zip" z naszego GitLaba.

34. Następnie ponownie skopiuj kod z groveLEDBar.ino do własnego skryptu Arduino i prześlij kod. Plik ten znajduje się również w naszym GitLabie. Następnie obserwuj zachowanie paska LED.

35. Teraz opracujesz podobny kod za pomocą Codecraft.

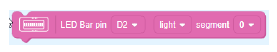

36. Węzeł paska LED znajdziesz w sekcji Grove Digital. Wymagany węzeł pokazano na rysunku

37. Teraz zbuduj własną konfigurację w Codecraft, która zapewni zachowanie podobne do wcześniej wdrożonego kodu Arduino.

38. Scenariusz przypadku użycia (opcjonalnie): Pomyśl o tym jako o swoim KOŃCOWYM ZADANIE. Wyobraź sobie, że chcesz zbudować inteligentne okno. Pasek LED wskazuje poziom okna. Gdy ilość światła przekroczy określony poziom, zamkniesz okno za pomocą obrotowego czujnika kąta. Ty też zrobisz odwrotnie.

Wprowadzenie do Wireshark na Raspberry Pi

Co to jest Wireshark?

Wireshark to jeden z najpopularniejszych analizatorów protokołów sieciowych. Szczegółowo prezentuje wszystkie przechwycone dane, które przechodzą przez sieć, w czasie rzeczywistym. Jest to oprogramowanie typu open source dostępne na większości platform, w tym Linux, Windows i IOS itp. Używają go nawet duże firmy, takie jak Verizon i Boeing. Niektóre z głównych funkcji, z których będziemy korzystać, są wymienione na ich stronie internetowej (https://www.wireshark.org/docs/wsug_html_chunked/ChapterIntroduction.html#ChIntroWhatIs) i podsumowane poniżej:

• Przechwytuj aktualne dane pakietowe z interfejsu sieciowego.

• Otwórz pliki zawierające dane pakietowe przechwycone za pomocą tcpdump/inDump, Wireshark i wielu innych programów do przechwytywania pakietów.

• Importuj pakiety z plików tekstowych zawierających zrzuty szesnastkowe danych pakietowych.

• Wyświetlaj pakiety z bardzo szczegółowymi informacjami o protokole.

• Zapisuj i eksportuj przechwycone dane pakietowe.

• Filtruj i wyszukuj pakiety w zależności od Twoich kryteriów.

• Twórz różne statystyki.

W tym przewodniku dowiesz się, jak używać Wireshark w systemie operacyjnym Raspberry Pi, który szczegółowo opiera się na Debianie.

Instalowanie Wiresharka

Istnieją 2 typowe sposoby instalowania pakietu na Raspberry Pi (odtąd będę nazywał się RPi):

• Instalacja pakietu ze źródła.

• Instalacja pakietu z repozytorium.

Pierwszą opcją powinna być instalacja pakietu z repozytorium. Zapobiega to wielu możliwym problemom, takim jak niezgodność wersji lub brak zależności itp. Czasami jednak pakiet repozytorium może nie zostać zaktualizowany. Następnie możesz zdecydować się na zainstalowanie nowszej wersji ze źródła. Aby zainstalować pakiet z repozytorium, najpierw powinniśmy sprawdzić, czy pakiet jest tam dostępny, czy nie. Zanim to zrobimy, musimy sprawdzić, na jakim repozytorium opiera się nasze RPi. Wykonaj następujące czynności w kolejności:

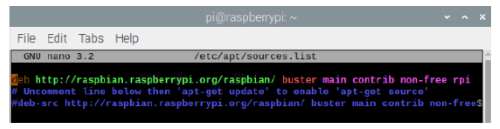

• Otwórz terminal (ctrl+alt+T). Wpisz następujące polecenie:

1 sudo nano /etc /apt/sources.list

W ten sposób otrzymasz nazwę repozytorium, której szukasz. Tekst napisany na pomarańczowo to nazwa Twojego repozytorium. W tym przypadku jest to porażka, co widać

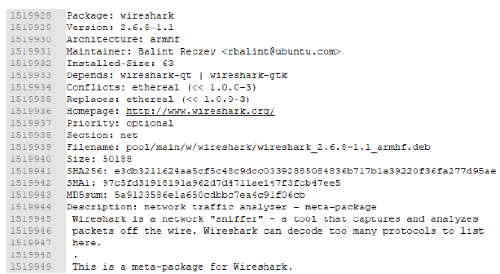

• Następnie przejdź do następującej witryny internetowej http://archive.raspbian.org/raspbian/dists/buster/main/binary-armhf/ i pobierz plik o nazwie Packages. Otwórz plik w dowolnym edytorze tekstu, takim jak Geany. Następnie wyszukaj pakiet: wireshark. Zobaczysz szczegółową dokumentację, jeśli pakiet jest dostępny. W tym przypadku pakiet jest dostępny, więc możemy znaleźć szczegóły pakietu jak na rysunku

• Oznacza to, że możemy zainstalować pakiet wireshark za pomocą następującego wiersza:

1 sudo apt install Wireshark

Poprosi o pozwolenie na zainstalowanie zależności, po prostu wpisz y i kontynuuj. Może również poprosić o pozwolenie w przypadku użytkowników innych niż superużytkownicy. Możesz po prostu wybrać TAK i poczekać na zakończenie instalacji.

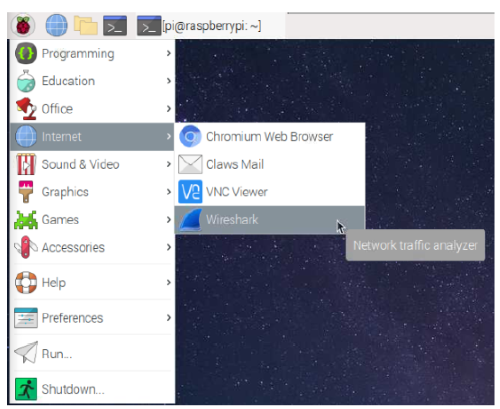

• Po zakończeniu instalacji możesz uruchomić Wireshark z sekcji Internet, jak pokazano na rysunku

o Inną opcją jest uruchomienie Wireshark z terminala. Uruchamianie aplikacji z terminala powinno być bardziej preferowane, ponieważ jeśli podczas korzystania z aplikacji pojawi się błąd, możesz zobaczyć dziennik błędów na swoim terminalu. Wpisz następujące polecenie, aby uruchomić aplikację za pośrednictwem terminala:

1 sudo wireshark

Zwykle nie musisz nadawać uprawnień administratora, pisząc sudo, aby uruchomić aplikacje. Ponieważ jednak pracujemy w bezpiecznym środowisku, bardziej sensowne jest uruchomienie sudo, aby zapobiec ostrzeżeniom związanym z uprawnieniami. Również jeśli używasz terminali, możesz wybrać różne opcje uruchomienia Wireshark. Aby zobaczyć wszystkie opcje, wpisz następujące polecenie w innym terminalu:

1 wireshark -h

Przechwytywanie i analizowanie pakietów

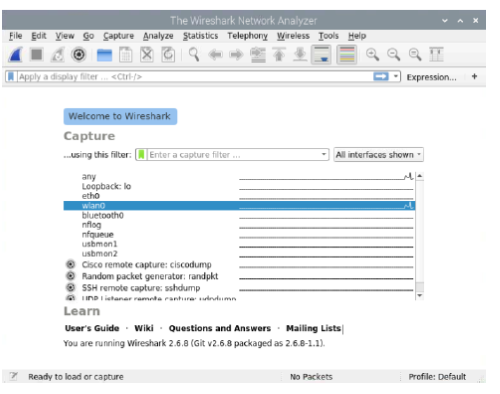

Pomyślnie zainstalowaliśmy Wireshark. Teraz to uruchomimy. Po uruchomieniu Wireshark zobaczysz główne okno, jak widać na rysunku

Widać, że istnieją różne interfejsy, takie jak eth0 i wlan0. Z grafiki możesz także zauważyć, że dane przechodzą przez sieć wlan0. Teraz, aby przechwytywać ruch sieciowy w czasie rzeczywistym, kliknij ikonę niebieskiej płetwy rekina, jak widać

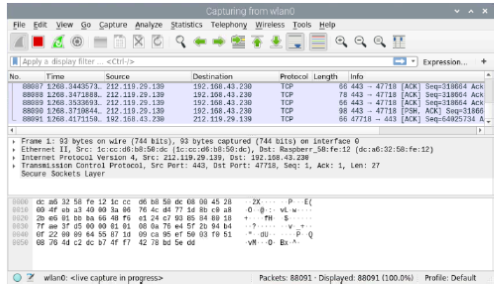

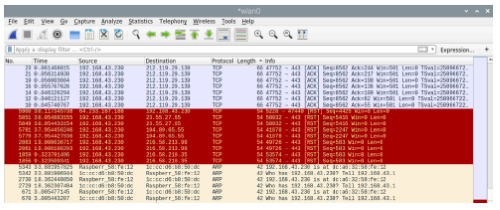

Teraz zobaczysz na żywo obraz przechwyconych pakietów należących do interfejsu wlan0, jak na rysunku . Poniżej podsumowano GUI interfejsu Wireshark:

• Pierwszy pasek to nazwa okna wskazująca, która sieć jest przechwytywana. W tym przypadku jest to wlan0.

• Drugi pasek to menu służące do rozpoczęcia działań.

• Trzeci pasek to główny pasek narzędzi zapewniający szybki dostęp do niektórych często używanych funkcji w menu.

• Czwarty pasek to pasek narzędzi filtra, który pozwala filtrować wyświetlane pakiety.

• Piąta część to panel listy pakietów, który pokazuje podsumowanie przechwyconego pakietu.

• 6. część to panel bajtów pakietu, który pokazuje dane wybranego pakietu w stylu zrzutu szesnastkowego.

• Siódmy pasek to pasek stanu.

Teraz kliknij czerwoną ikonę zatrzymania obok niebieskiej płetwy rekina, aby zatrzymać przechwytywanie na żywo, abyśmy mogli go szczegółowo zbadać. W panelu listy pakietów każda linia należy do jednego pakietu. Elementy w tym panelu są podsumowane poniżej:

• Nie: Pakiety są numerowane po rozpoczęciu przechwytywania na żywo. Możesz zobaczyć kolejność pakietów.

• Czas: Znacznik czasu pakietu.

• Źródło: Adres, z którego pochodzi pakiet.

• Miejsce docelowe: Adres, do którego zmierza pakiet.

• Protokół: Nazwa protokołu sieciowego.

• Długość: Długość pakietu wyrażona w bajtach.

• Informacje: szczegółowe informacje o pakiecie.

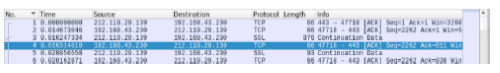

Po wybraniu pakietu w sekcji Nie pojawi się symbol. Na rys. 7.7 widać zaznaczenie pakietu 3.

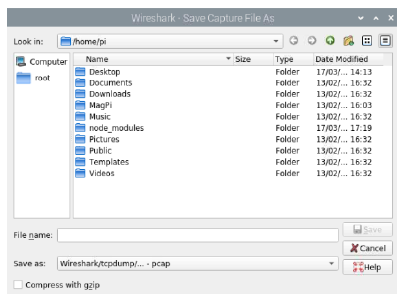

Oznacza to, że czwarty pakiet potwierdza pakiet 3. Aby zobaczyć wszystkie symbole i ich znaczenie, odwiedź https://www.wireshark.org/docs/wsug_ html_chunked/ChUsePacketListPaneSection.html. Możesz zapisać przechwyconą sieć, klikając Plik, a następnie Zapisz jako... w wielu formatach, w tym pcap, jak widać na rysunku

.

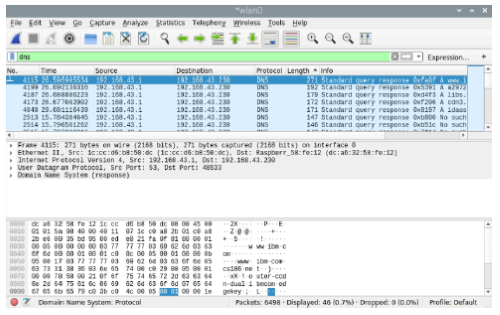

Pomoże Ci to w dowolnej analizie sieci. Możesz symulować ruch sieciowy, odtwarzając te pliki. W przypadku nietypowego ruchu, takiego jak cyberataki, pliki pcap są szczegółowo sprawdzane, aby zrozumieć zachowanie ataku. Możesz także otwierać i analizować dowolne pliki pcap z tej samej sekcji. Możesz filtrować przechwycony ruch za pomocą paska filtra. Załóżmy, że chcesz zobaczyć ruch DNS. Możesz wpisać dns w filtrze i zobaczyć, że wszystkie pakiety należą do tego ruchu. Pasek filtrów ma swoją własną składnię. Jeśli wpiszesz coś źle, pasek zmieni kolor na czerwony. Aby zastosować filtr, powinien on mieć kolor zielony jak na rysunku. Filtr możesz zastosować, korzystając ze strzałki na końcu paska filtra.

Jak widać na powyższym rysunku, pokazane są tylko pakiety DNS, co oznacza, że filtr został pomyślnie zastosowany. Załóżmy, że chcesz obserwować ruch zawierający określony adres IP. W takim przypadku należy wpisać do filtra:

1 adres ip==194.13.12.12

W takim przypadku Wireshark wyświetli wszystkie pakiety zawierające 194.13.12.12 jako adres źródłowy lub docelowy. Dostęp do całej listy składni można uzyskać pod następującym adresem: https:

//www.wireshark.org/docs/dfref/.

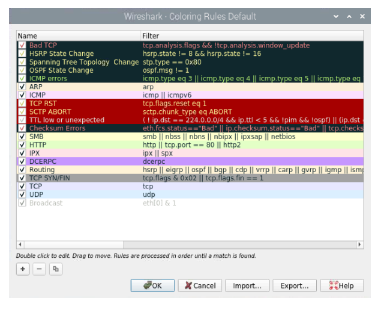

Znacznik czasu pokazuje, ile sekund minęło od rozpoczęcia przechwytywania. Jednak te informacje są w większości bezużyteczne. Możesz ustawić znacznik czasu w menu Widok, a następnie Format wyświetlania czasu, jak chcesz. Wireshark ma kolorowanie pakietów. Jest to bardzo przydatny mechanizm podczas obserwacji ruchu drogowego na żywo jak na rysunku. Jeśli pojawią się nieoczekiwane kolorowe pakiety, możesz natychmiast zareagować na zdarzenie.

Zasady kolorowania można również dostosować. Kliknij Widok, a następnie Reguły kolorowania. Zobaczysz podobne okno jak na rysunku. Możesz dodać nową regułę koloru, klikając ikonę + w lewym dolnym rogu.

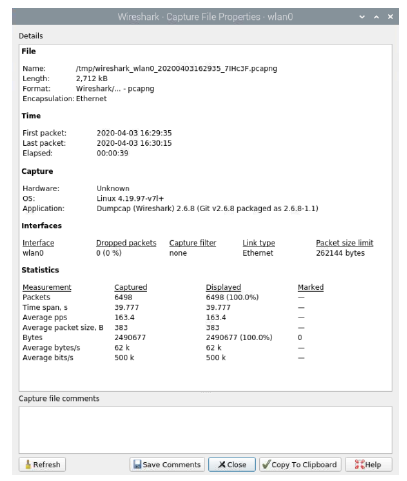

Kolejną przydatną funkcją Wireshark jest narzędzie Statystyki w menu. Tutaj możesz wygenerować wykresy i uzyskać wiele szczegółowych informacji na temat przechwyconego pliku. Możesz wybrać pierwszą opcję, aby zobaczyć główne statystyki pliku pcap, jak pokazano na rysunku

Kompleksowy rozwój IoT w pełnym stosie

Cel

• Dowiedz się, jak podłączyć węzeł czujnika do węzła bramy brzegowej

• Dowiedz się, jak wysyłać dane z węzła czujnika do urządzenia Edge/Gateway

• Dowiedz się, jak opracować kompleksowy stos IoT

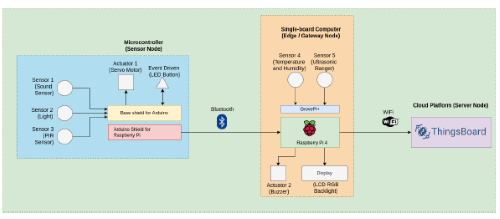

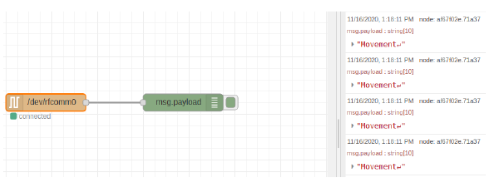

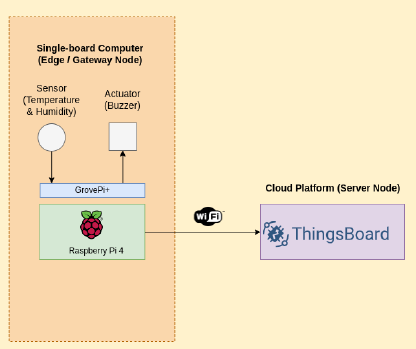

Plan laboratorium

W tym laboratorium wyjaśniono, jak opracować kompleksowy stos IoT zawierający węzły brzegowe, mgłę i chmurę. Połączysz wiedzę zdobytą podczas poprzednich laboratoriów. Dane od krawędzi do mgły zostaną przesłane przez port szeregowy Bluetooth. Następnie Raspberry Pi wyśle dane do chmury Thingsboard, gdzie będziesz mógł je obserwować za pomocą dashboardu.

Wymagane komponenty sprzętowe

o Wszystkie komponenty sprzętowe z wyjątkiem Grove-Servo wymagane w laboratorium 1, 2, 3 i 4.

Kompleksowy rozwój IoT w pełnym stosie

1. W poprzednich laboratoriach. nauczyliśmy się programować Arduino i Raspberry Pi, następnie jak stworzyć Edge Gateway z Raspberry Pi i wreszcie, jak komunikować się z Arduino i Pi za pomocą Bluetooth. Nauczyliśmy się wszystkich tych kroków, dzięki czemu możemy w końcu stworzyć kompleksowy stos IoT. W tym laboratorium. skupimy się na zastosowaniu wiedzy, którą zdobyliśmy wcześniej, tworząc rozwiązanie, które przy niewielkich zmianach będzie można wdrożyć w prawdziwym życiu.

2. Na początek możesz najpierw wykonać poprzednie ćwiczenia. Nie ma jednak potrzeby stosowania silnika Grove - Servo.

3. Pierwszym zadaniem będzie stworzenie systemu monitorowania temperatury. Wykorzystując czujnik DHT, brzęczyk i wyświetlacz LCD, stwórz system, który będzie monitorował i wyświetlał temperaturę i wilgotność. Jeżeli temperatura będzie zbyt wysoka tj. 25°C, system wyświetli na wyświetlaczu LCD nowy komunikat ostrzegawczy. Dodatkowo brzęczyk zadziała jako alarm, gdy wilgotność osiągnie poziom 80 procent. Jeśli zarówno temperatura, jak i wilgotność są powyżej podanych poziomów, wyświetlacz i brzęczyk powinny na to zareagować. Upewnij się, że dane są przesyłane do ThingsBoard przy użyciu wymaganego węzła, aby później można go było przetworzyć.

4. Drugim zadaniem będzie stworzenie Systemu Bezpieczeństwa Wewnętrznego. Wykorzystując czujniki PIR i dźwięku (głośności) stwórz system, który zareaguje na wszelkie podejrzane działania, czyli ruch lub głośne dźwięki. Użyj przycisku LED podłączonego do Arduino, aby zaprogramować dwa tryby systemu. Pierwszy będzie czekał, drugi uzbrojony tak jak w zwykłych systemach bezpieczeństwa, które uzbrajamy po wyjściu z budynku. Tryb oczekiwania powinien po prostu wyświetlać komunikat o jego aktualnym stanie za pomocą wyświetlacza LCD z podświetleniem, np.: "Oczekiwanie". Tryb uzbrojony będzie czekać na odczyty czujników, które mogą oznaczać włamanie. Spowoduje to aktywację brzęczyka i wysłanie wiadomości do tablicy rzeczy. Czujniki, które można zastosować w tym projekcie to: PIR, Sound Sensor, Ultrasonic Ranger - bądź kreatywny! Dodatkową funkcją, którą możesz stworzyć, byłoby przesyłanie przepływu Node-RED do chmury, aby wyłączyć system po jego aktywacji i zatrzymać brzęczyk. W ten sposób możesz zdalnie sprawdzić stan swojego systemu i go wyłączyć.

Podłączanie węzła czujnika do bramy IoT

Cel

• Dowiedz się, jak podłączyć węzeł czujnika (oparty na mikrokontrolerze) do węzła bramy brzegowej (komputer jednopłytkowy)

• Dowiedz się, jak wysyłać dane z węzła czujnika do bramy brzegowej

• Dowiedz się, jak używać Bluetooth do komunikacji krótkiego zasięgu

Plan laboratorium

Wymagane komponenty sprzętowe

• Karta SD z zainstalowanym systemem operacyjnym Raspberry Pi

• Płytka mikrokontrolera (np. Arduino)

• Grove HAT (podstawowa osłona dla Arduino)

• Wyświetlacz i kabel HDMI

• Klawiatura i mysz

• Zasilacz

Dodatkowo użyjemy:

• Czujnik Grove: czujnik PIR (ruchu).

• Grove - szeregowy Bluetooth v3.0 lub szeregowy Bluetooth v3.01

Konfiguracja Raspberry Pi

1. Raspberry Pi posiada już moduł połączeniowy, który umożliwia nam wykonywanie połączeń Wi-Fi i Bluetooth. Ponieważ jednak Arduino jest dość prostym urządzeniem, wykorzystamy moduł Grove Bluetooth, który umożliwi nam nawiązanie połączenia Bluetooth. W naszym przypadku Arduino będzie działać jako slave, podczas gdy Pi będzie masterem.

2. W tym laboratorium. będziesz potrzebować dwóch komputerów, jeden do Raspberry Pi, a drugi do programowania Arduino.

3. Najpierw podłącz Raspberry Pi do monitora, a następnie włącz Pi. Następnie połącz się z eduroam\Wi-Fi.

4. Następnie musimy się upewnić, że nasz Node-red jest gotowy do użycia w komunikacji szeregowej. Wpisz następujące polecenia:

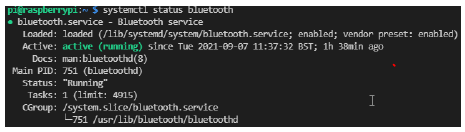

5. Raspberry Pi posiada już zainstalowany pakiet Bluetooth. Bluetooth powinien być domyślnie aktywny. Sprawdź status, wpisując następujące polecenie w terminalu Pi:

1 systemctlstan bluetooth

Powinieneś zobaczyć, że usługa jest aktywna, tak jak na rysunku

6. Teraz musimy zaprogramować Arduino, aby móc sparować go z Raspberry Pi i nawiązać połączenie Bluetooth.

Programowanie Arduino

7. Podłącz swoje czujniki do Arduino w następujący sposób:

o Moduł Grove Bluetooth v3.0 ? Port D8 o Port PIR ?D2

8. Teraz podłącz Arduino do komputera i otwórz Arduino IDE. Wybierz właściwą kartę i port z zakładki Narzędzia. Prześlij pusty kod, aby sprawdzić, czy Arduino działa bez żadnych problemów.

9. Następnie przejdź do wymaganego kodu, aby zaprogramować Arduino.

10. Zmień urządzenie Slave na inne, aby odróżnić swój identyfikator Bluetooth od innych:

1 blueToothSerial. print("AT+NAMESlave");

11. Na koniec prześlij swój kod do Arduino. Otwórz Monitor szeregowy. Dioda LED modułu Bluetooth powinna powoli migać, co oznacza, że moduł oczekuje na połączenie.

12. Teraz sparujemy i połączymy się z naszym modułem z Raspberry Pi. Parowanie Raspberry Pi z Arduino

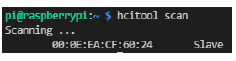

13. Wróć do Raspberry Pi i wpisz następujące polecenie, aby znaleźć 48-bitowy adres MAC urządzenia Bluetooth, jak pokazano na rysunku:

1 hcitool scan

Zanotuj ten adres gdzieś. Odtąd za każdym razem, gdy zobaczysz ADRES MAC TUTAJ, będziesz wpisywać ten adres.

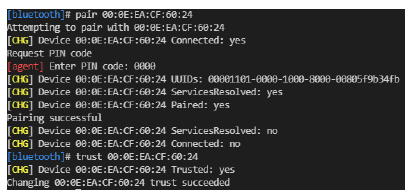

14. Teraz wpisz następującą kolejność. Po wpisaniu pary może zostać wyświetlony monit o podanie kodu PIN. To albo

0000 lub 1234:

1 bluetoothctl

2 agent on

3 default ? agent

4 scan on / / wait until you see your MAC address

5 scan off

6 pair MAC ADDRESS HERE

7 trust MAC ADDRESS HERE

8 quit

Jeśli pomyślnie wykonałeś wszystkie kroki, powinieneś otrzymać podobny wynik, jak pokazano na rysunku

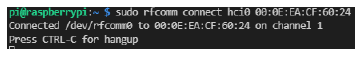

15. Po sparowaniu możemy połączyć się z Arduino z Pi. Wpisz w terminalu następujące polecenie:

1 sudo rfcomm connect hci 0 ADRES MAC HERE

Powinieneś otrzymać wynik podobny do pokazanego na rysunku

Ponadto moduł Bluetooth powinien dawać ciągłe zielone światło.

16. Możesz także sprawdzić swoje połączenie, korzystając z ikony Bluetooth w prawym górnym rogu. Teraz odczytamy dane przesłane przez Arduino poprzez Node-RED. Jeśli napotkasz jakiekolwiek problemy, usuń urządzenie Bluetooth za pomocą polecenia bluetoothctl i wykonaj wszystko ponownie. Programowanie Node-RED

17. Otwórz węzeł-RED.

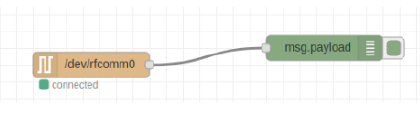

18. Przeciągnij węzeł Serial in w dół do przestrzeni roboczej. Następnie dodaj węzeł debugowania i podłącz go do węzła szeregowego.

19. Przed wdrożeniem projektu musimy skonfigurować węzeł szeregowy. Kliknij dwukrotnie węzeł i skonfiguruj go jak na rysunku

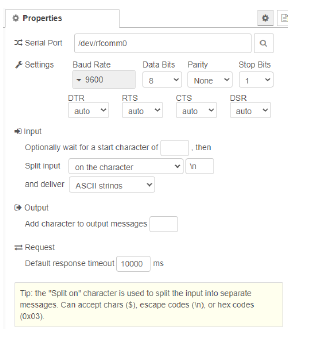

20. Upewnij się, że monitor szeregowy Arduino jest otwarty. Następnie wdróż projekt w Node-RED. Sprawdź komunikaty debugowania. Powinieneś otrzymać dane z PIR (czujnika ruchu) Arduino. Gratulacje!

21. Jeśli pomyślnie wykonałeś wszystkie kroki, powinieneś otrzymać końcowy wynik jak na rysunku

22. Scenariusz przypadku użycia (opcjonalnie): Pomyśl o tym jako o swoim KOŃCOWYM ZADANIE. Złodziej włamał się do twojego domu w nocy. Chcesz go wykryć za pomocą czujników ruchu i światła. Skonfiguruj swój system zgodnie z tym scenariuszem przypadku użycia.

Wskazówka: Gdy gęstość światła spadnie poniżej pewnego poziomu i nastąpi ruch, w Node-RED powinieneś otrzymać komunikat "Tam jest złodziej!".

Podłączanie bramy IoT do chmury IoT

Cel

• Dowiedz się, jak skonfigurować platformę chmurową IoT

• Dowiedz się, jak podłączyć bramkę (Raspberry Pi) do platformy chmurowej IoT (ThingsBoard)

• Dowiedz się, jak wysyłać dane z bramy brzegowej do chmury

• Dowiedz się, jak wysyłać polecenia/dane z chmury do planu laboratoryjnego bramy brzegowej

Plan laboratorium

Wymagane komponenty sprzętowe

o Raspberry Pi 4

o Karta SD z zainstalowanym systemem operacyjnym (będziemy pracować na systemie Raspberry Pi)

o Wyświetlacz i kabel HDMI

o Klawiatura i mysz

o Zasilacz

Dodatkowo użyjemy:

o GrovePi+

o Czujniki Grove: Czujnik temperatury i wilgotności (DHT11)

o Brzęczyk

Łączenie się z platformą chmurową ThingsBoard za pomocą skryptu Python

1. Dowiedzieliśmy się jak wysyłać dane telemetryczne do chmury, teraz w tym laboratorium nawiążemy dwukierunkową komunikację z chmurą.

2. Będziemy wysyłać dane o temperaturze i wilgotności do ThingsBoard, sterując stamtąd naszym brzęczykiem.

3. Aby wykonać to laboratorium, MUSISZ je ukończyć?. Upewnij się więc, że możesz bez problemu przesłać dane dotyczące temperatury i wilgotności do ThingsBoard.

4. Sprawdź, czy czujniki/siłowniki są podłączone do właściwych portów.

• Czujnik temperatury i wilgotności (DHT) ? Port D4

• Brzęczyk ? Port D8

5. Po przetestowaniu możesz zamknąć Node-RED, ponieważ będziemy używać skryptu w Pythonie 3. Jeśli Node-RED jest uruchomiony, zatrzymaj go, uruchamiając następujące polecenie w terminalu Pi:

1 nod-red ? stop

6. Teraz pobierz skrypt Pythona 3 o nazwie cloud.py z GitLab i umieść go w /home/pi.

7. Teraz uruchom następujące polecenie, aby zapewnić wymagane uprawnienia:

1 sudo chmod 755 cloud.py

8. Do nawiązania komunikacji z ThingsBoard potrzebujemy pakietu Python MQTT. Dlatego zainstaluj go, uruchamiając następujące polecenie:

1 pip3 install paho -mqt t

9. Teraz przejdź do https://thingsboard.cs.cf.ac.uk/, utwórz nowe urządzenie i nadaj mu nazwę Buzzer Demo Device. Tym razem NIE deklaruj swojego urządzenia jako bramy. Nie podawaj żadnego tokenu dostępu, token ten zostanie wygenerowany automatycznie.

1 ACCESS_TOKEN = 'KV8ua9VXNu9cOQ8Op4DS' # <== Wstaw tutaj swój własny token dostępu.

10. Teraz uruchom kod, wprowadzając następujące polecenie w terminalu Pi:

1 python3 cloud.py

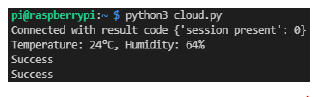

11. Powinieneś zobaczyć następujące dane wyjściowe pokazane na rysunku

12. {'sesja obecna': 0} oznacza, że komunikacja została nawiązana bez problemu. Dwa komunikaty o powodzeniu oznaczają, że pomyślnie wysłano temperaturę, wilgotność i stan brzęczyka (prawda (wł.) lub fałsz (wył.)).

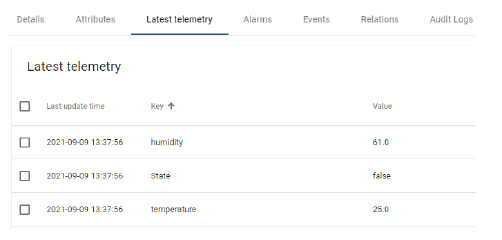

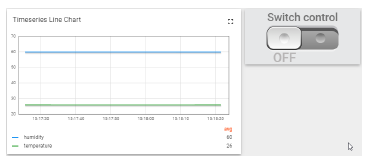

13. Obserwuj te dane również na ThingsBoard. Dane powinny być podobne jak na rysunku

14. Dodaj widżet z danymi dotyczącymi temperatury i wilgotności, tak jak zrobiłeś to w poprzednim laboratorium. Tym razem dodaj wykres szeregów czasowych.

15. Teraz będziemy sterować naszym buzzerem poprzez ThingsBoard. Najpierw zakończ (CTRL + C) skrypt Pythona.

16. Następnie przejdź do pulpitu nawigacyjnego, klikając ikonę pióra w prawym dolnym rogu. Następnie kliknij ikonę plusa. Na koniec wybierz ikonę pliku, aby utworzyć nowy widget. Wyślemy zdalne wywołania procedur (RPC) ze strony serwera (w tym przypadku ThingsBoard) do naszego klienta (Raspberry Pi) do sterowania brzęczykiem.

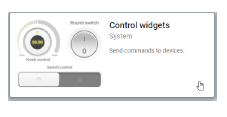

17. Widżety sterujące to widżety, które mogą wysyłać RPC. Zatem wybierz widżety sterujące, jak pokazano na rysunku

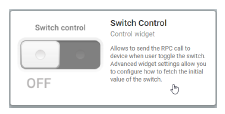

18. Teraz dodaj widżet sterowania przełącznikami do swojego dashboardu, jak pokazano na rysunku

19. Wybierz urządzenie demonstracyjne brzęczyka jako urządzenie docelowe. Jeśli nie możesz tego znaleźć, dodaj siebie. Typ powinien być ustawiony na Typ urządzenia. Następnie możesz dodać swój widget. Po dodaniu może wygenerować błąd przekroczenia limitu czasu żądania, który można zignorować.

20. Jeśli wszystko wykonałeś poprawnie, Twój dashboard powinien wyglądać jak na rysunku .

21. Teraz jesteśmy gotowi do uruchomienia naszego skryptu. Uruchom ponownie cloud.py.

22. Użyj przełącznika, aby włączyć lub wyłączyć brzęczyk. Jeśli słyszysz sygnał dźwiękowy! Gratulacje! Możesz sterować swoim brzęczykiem z poziomu ThingsBoard.

23. Scenariusz zastosowania (opcjonalnie): Pomyśl o tym jako o swoim KOŃCOWYM ZADANIE. Ciekawi Cię wilgotność w Twoim domu ze względu na wcześniejsze problemy z pleśnią. Jednak nie możesz tego sprawdzić, ponieważ jesteś bardzo zajęty. Zainstaluj więc swoją aplikację w chmurze, wydrukuj wilgotność na ekranie LCD i poproś znajomego, aby sprawdził wilgotność w domu na innym komputerze. Steruj podświetleniem wyświetlacza LCD za pomocą widżetu przełącznika na ThingsBoard.

Publikowanie danych na platformie chmurowej IoT

Cel

• Dowiedz się, jak publikować dane IoT na platformie IoT w chmurze

Plan laboratorium

W tym laboratorium wyjaśniono, jak skonfigurować Thingsboard w taki sposób, abyśmy mogli wysyłać dane z Rasberry Pi poprzez węzeł MQTT, który instalujemy do Node -RED. Będziemy obserwować dane na żywo na Thingsboard i tworzyć spersonalizowane widżety na dashboardzie Thingsboard.

Wymagane komponenty sprzętowe

• Karta SD z zainstalowanym systemem operacyjnym (będziemy pracować na systemie Raspberry Pi)

• Wyświetlacz i kabel HDMI

• Klawiatura i mysz

• Zasilacz

Dodatkowo użyjemy:

• Grove Pi+

• Czujnik Grove: czujnik temperatury i wilgotności

• Podświetlany wyświetlacz LCD

Publikowanie danych w panelu kontrolnym Thingsboard

1. Aby wykonać to laboratorium. musisz być na końcu 20. etapu laboratorium. 2 najpierw. Jednak tym razem wystarczy podłączyć czujnik temperatury i wilgotności. Przed rozpoczęciem tego laboratorium wykonaj wszystkie wymagane kroki i pobierz dane z czujnika w Node-RED.

2. W tym laboratorium. ponownie użyjemy Node-RED. Tym razem jednak użyjemy zarówno węzła Watson IoT, jak i węzła MQTT. MQTT to lekki protokół przesyłania wiadomości, który umożliwia szybką i niezawodną komunikację między różnymi urządzeniami. Dlatego jest tak bardzo popularny w rozwiązaniach IoT.

3. Na początek musimy skonfigurować naszą tablicę Thingsboard. Przejdź do strony internetowej Thingsboard https://thingsboard.cs.cf.ac.uk/login i zaloguj się przy użyciu podanej nazwy użytkownika i hasła grupy.

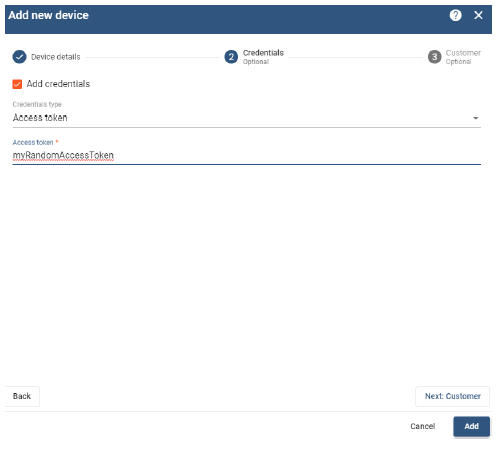

4. Teraz musimy dodać nowe urządzenie. Przejdź do strony Urządzenia, wybierając z lewego panelu. Kliknij ikonę plusa w prawym górnym rogu i wybierz Dodaj nowe urządzenie.

5. Następnie skonfiguruj swoje urządzenie jako bramę.

6. Następnie kliknij przycisk Dalej: Poświadczenia, aby podać token dostępu.

7. Podaj własny token losowego dostępu, jak pokazano na rysunku

8. Teraz wybierz (kliknij na nazwę) swoje urządzenie i skopiuj token dostępu, jak pokazano na rysunku. Zanotuj ten token gdzieś, ponieważ będzie nam potrzebny później.

Programowanie Node-RED

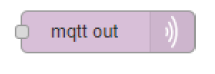

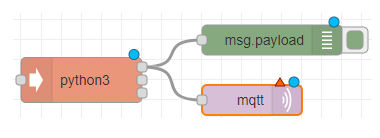

9. Przeciągnij węzeł mqtt out do obszaru roboczego. Następnie podłącz węzeł demona do węzła MQTT, jak pokazano na rysunku

10. Teraz skonfigurujemy węzeł mqtt.

11. Najpierw kliknij dwukrotnie węzeł mqtt.

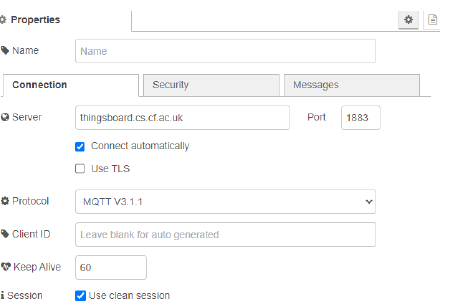

12. Następnie kliknij ikonę pióra znajdującą się obok wejścia serwera.

13. Skonfiguruj tak jak pokazano na rysunku

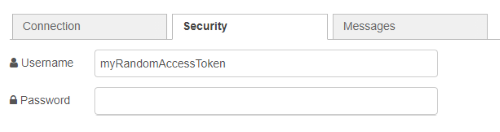

14. Kliknij na zakładkę zabezpieczenia i jako nazwę użytkownika podaj token dostępu urządzenia, który skopiowałeś ze strony ThingsBoard jak na rysunku . Kliknij Aktualizuj w prawym górnym rogu okna.

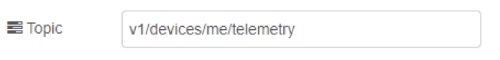

15. Na koniec w oknie Temat wpisz v1/devices/me/telemetry jak na rysunku .

Dzięki temu Thingsboard będzie wiedział, dokąd dokładnie mają trafiać dane wysyłane z Raspberry Pi. Kliknij Gotowe w prawym górnym rogu okna i wdróż swój projekt/przepływ za pomocą prawego górnego przycisku Wdróż.

Obserwowanie danych na żywo w ThingsBoard

16. Teraz musimy stworzyć dashboard, który pozwoli nam na wykorzystanie wbudowanych widżetów ThingsBoard do obserwacji bieżących danych. W lewym panelu wybierz Panele . Następnie utwórz nowy dashboard w podobny sposób jak przy tworzeniu urządzenia. Nazwij swój pulpit nawigacyjny RaspPiDashboard.

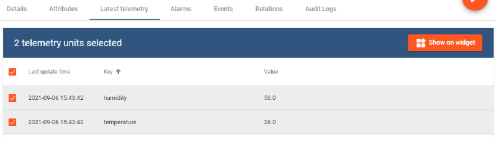

17. Po utworzeniu dashboardu wybierz utworzone urządzenie. Następnie kliknij Najnowsza telemetria. Zaznacz zmienną temperatury i wilgotności, jak pokazano na rysunku .

18. Następnie kliknij Pokaż na widżecie. Tutaj pozostawimy domyślny typ widżetu (którym powinny być Karty). Następnie kliknij opcję Dodaj do konfiguracji panelu kontrolnego, jak pokazano na rysunku .

19. Na koniec kliknij Dodaj, aby dodać ten widget do swojego pulpitu nawigacyjnego.

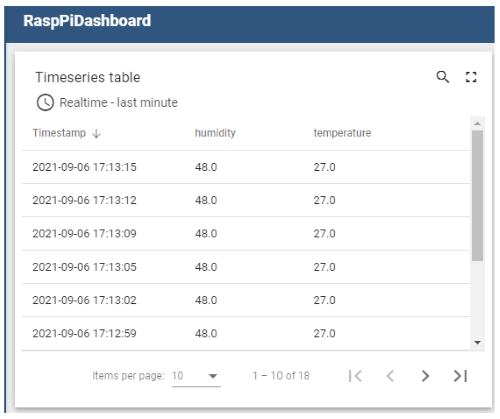

20. Teraz powinieneś być w stanie obserwować dane z czujnika na żywo w ThingsBoard, jak pokazano na rysunku .

Wybraliśmy domyślny widżet. Możesz wypróbować inne widżety i wybrać ten, który Ci odpowiada.

21. Jeśli chcesz sprawdzić się jeszcze bardziej, przejdź do ostatniego zadania. W przeciwnym razie usuń wszystkie węzły z obszaru roboczego i wdróż jeszcze raz. Następnie w terminalu wpisz:

1 węzeł ?czerwony ? stop

2 Sudo zamyka się teraz

Teraz możesz bezpiecznie odłączyć Pi po 5 sekundach, jeśli nie wykonasz ostatniego zadania.

22. Scenariusz przypadku użycia (opcjonalnie): Pomyśl o tym jako o swoim KOŃCOWYM ZADANIE. Wyobraź sobie, że w stronę Ziemi zbliża się meteor. Chciałbyś zmierzyć, jak to wpłynie na temperaturę ziemi. Jeśli temperatura wzrośnie powyżej pewnego stopnia, rozlegnie się sygnał dźwiękowy. Cały proces zwizualizujesz za pomocą ThingsBoard.

Wskazówka: Twoja jedna ręka będzie meteorem, a druga będzie trzymać czujnik temperatury, aby zwiększyć wartość temperatury.

Programowanie komputerów jednopłytkowych

Cel

• Naucz się programować komputer jednopłytkowy (Raspberry P model 4B z 4 GB RAM)

• Naucz się odczytywać dane z kilku różnych czujników

• Naucz się programować siłowniki

• Naucz się programować wyświetlacz

Plan laboratorium

Wymagane komponenty sprzętowe

• Karta SD z zainstalowanym systemem operacyjnym (będziemy pracować na systemie Raspberry Pi)

• Wyświetlacz i kabel HDMI

• Klawiatura i mysz

• Zasilacz

Dodatkowo użyjemy:

• Grove Pi+

• Czujniki Grove: Ultradźwiękowy Ranger, czujnik temperatury i wilgotności

• Brzęczyk

• Podświetlany wyświetlacz LCD

Konfiguracja RaspberryPi

1. Zacznij od włożenia karty SD do gniazda karty SD.

2. Następnie podłącz urządzenia peryferyjne do portów USB i podłącz Raspberry Pi do monitora za pomocą niezbędnego kabla (tj. micro HDMI - DVI). NIE włączaj Pi.

3. Podłącz Grove Pi+ do Raspberry Pi.

4. Teraz możemy podłączyć nasze czujniki do Grove Pi+. Podłącz czujniki jak pokazano poniżej:

• Podświetlenie LCD -> port I2C-2

• Czujnik temperatury i wilgotności (DHT) -> Port D4

• Port ultradźwiękowy Rangera -> D3

• Brzęczyk = Port D8

5. Włącz Raspberry Pi. Powinieneś zobaczyć, jak czerwona dioda LED włącza się. Podczas uruchamiania urządzenia na monitorze pojawią się maliny.

6. Po skonfigurowaniu systemu operacyjnego połącz się z siecią Wi-Fi.

7. Sprawdź, czy Raspberry Pi pokazuje poprawną godzinę i datę. Jeśli nie, ustaw prawidłową datę i godzinę.

8. Sprawdź, czy I2C jest włączone, klikając ikonę Raspberry (lewy górny róg). Następnie z Preferencji wybierz Konfiguracja Raspberry Pi, a następnie Interfejsy.

9. Raspberry Pi jest już wstępnie skonfigurowane do bezproblemowego działania Node-RED. Uruchom poniższy kod, aby potwierdzić, że Twoje Pi działa poprawnie:

1 sudo i 2cdetect?y1

Jeśli na wyjściu widzisz 04, jak pokazano na rysunku , oznacza to, że Raspberry Pi jest w stanie wykryć GrovePi+, co oznacza, że możesz przejść do następnej sekcji (Programowanie za pomocą Node-RED).

10. Jeśli NIE widzisz 04, podłącz ponownie GrovePi+ i spróbuj ponownie. Jeśli nadal tego nie widzisz, uruchom następujące kody i spróbuj ponownie. Ten krok może zająć około 10 minut.

1 bash <( curl -sL https://raw.githubusercontent.com/node ? red/linux ? installers/master/deb/update ? nodejs ?and ?nodered )

2 curl -kL dexterindustries.com/update_grovepi|bash

3 ponowne uruchomienie Sudo

Programowanie w Node-RED

11. Pobierz skrypt Pythona dht.py do katalogu /home/pi z GitLab.

12. Otwórz terminal (Ctrl + Alt + T) i uruchom następujące polecenie, aby skrypt Pythona był wykonywalny.

1 sudo chmod 755 dht.py

13. Sprawdź, czy wersja npm to 6+, jeśli nie, powtórz powyższe kroki:

1 npm -v

14. Wszystko powinno być gotowe do rozpoczęcia programowania w Node-RED. Otwórz menu aplikacji, klikając ikonę Malina w lewym górnym rogu. Następnie z narzędzi programistycznych wybierz Node-RED, jak pokazano na rysunku .

15. Możesz zignorować wszelkie komunikaty ostrzegawcze.

16. Należy otworzyć nowy terminal o nazwie Konsola Node-RED. Teraz otwórz przeglądarkę i wpisz adres http://localhost:1880, aby uzyskać dostęp do lokalnego serwera Node-RED.

17. Usuń, jeśli w obszarze roboczym znajdują się jakieś węzły, usuń je wszystkie i kliknij raz wdrożenie.

18. Kliknij w prawym górnym rogu. Wybierz opcję Zarządzaj paletą, jak pokazano na rysunku

.

Następnie z sekcji instalacji zainstaluj następujący pakiet node-red-node-daemon, jeśli NIE jest już zainstalowany. Może to potrwać dłużej niż minutę.

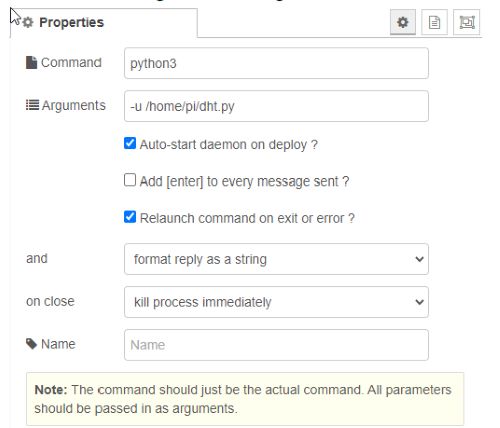

19. Przeciągnij węzeł demona z paska bocznego do obszaru roboczego. Kliknij go dwukrotnie, otworzy się okno właściwości, skonfiguruj je tak, jak pokazano na rysunku

.